É o hora do churrasco de... exploits! Quê?!? Não! Para churrasco e exploits, use Beef

Vamos falar sobre exploits, esses "temidos bichinhos". Antes que eu me esqueça, aí vai a nota: BackTrack chegou ao Brasil! Quer participar? Então vá até o site www.backtrack.com.br e visite o fórum. Participe desta nova comunidade, agora na versão brasileira! Lá no BackTrack 4 o Beef está "pronto para consumo".

BeeF - Framework para exploits em browsers (Firefox, IE etc)

Neste artigo vamos demonstrar o uso do Beef, um framework para exploits em browsers (Firefox, Mozilla, Opera, IE e outros navegadores), veja na sequência.

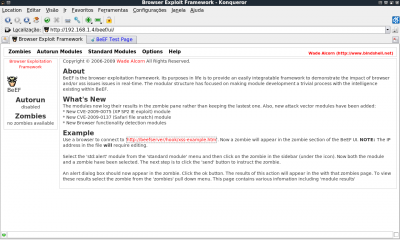

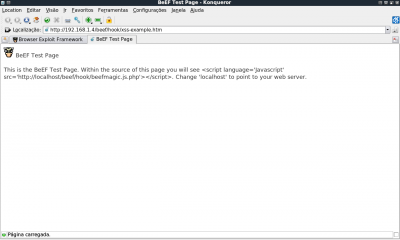

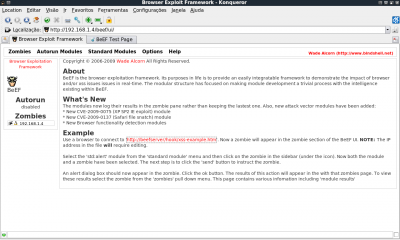

O BeFF avisa sobre um exemplo de página de Internet para testar um exploits XSS, que você pode acessar em http://192.168.1.4/beff/example.html.

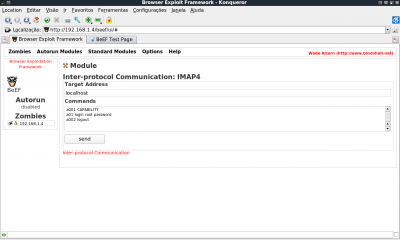

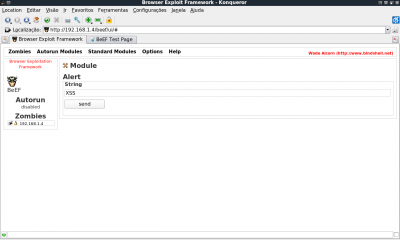

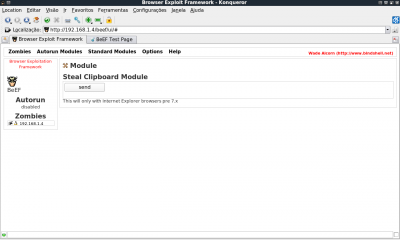

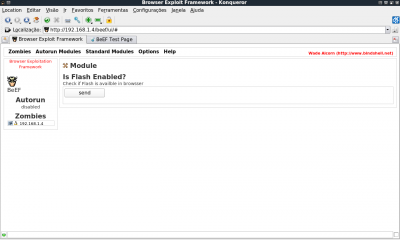

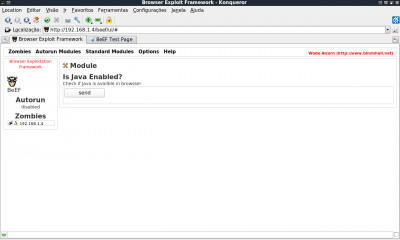

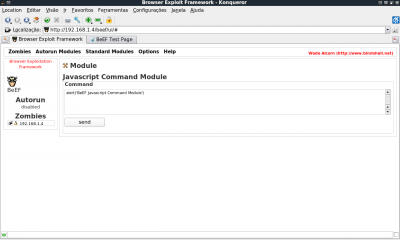

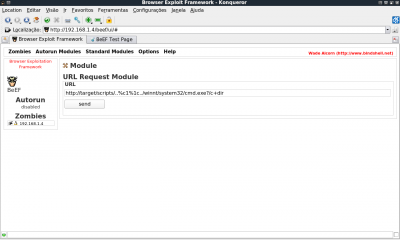

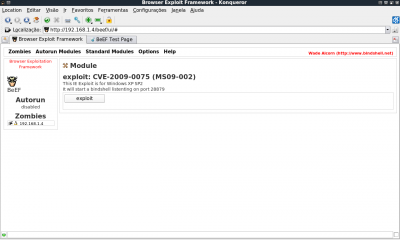

Para testarmos a eficiência do BeFF sobre exploits de browsers, já há um exemplo criado (apenas para testes mesmo), na própria página. Esta é a página contendo uma simulação de ataque XSS Cross-posting, que por sinal, sendo em ambiente real de produção, dentro de uma empresa é bastante perigoso. Repare agora (onde? ZOMBIES) que foi gerado um alerta no status do BeFF, demonstrando quem está atacando através do IP de origem, sistema operacional (que o atacante está usando) e até mesmo o gerenciador de janelas (no caso KDE). Basicamente o BeFF lhe oferece isso, detecção sobre ataques por exploits em browsers (navegadores de Internet). Aqui vemos um módulo sobre exploit para IMAP4 (protocolo para emails). Para verificar os módulos você deve criar o menu "Standard Modules" e escolher o módulo que você deseja. Este módulo é para configurar detecção de exploit para Asterisk via browser navegador. Módulo para detecção de exploit XSS (acho que testei isso num site "bem conhecido esses dias", humm...não vou falar quem é não. Tenho ética profissional). Este módulo detecta informações sobre Steal Clipboard (roubo de dados do Clipboard - Copiar/Colar ou Recortar/Colar) via Browsers (navegadores) - só funciona em Internet Explorer. Módulo para teste de exploits em plugins Flash. Módulo para teste de exploits em plugins Java Applet. Módulo para teste de exploits em Javascripts. Módulo para teste de exploits por URL Request (geralmente os atacantes anexam algum executável Win32). Módulo para teste de exploits em URLs visitadas. Módulo para detecção de exploit para Service Pack 2 do Microsoft Windows XP. Módulo para detecção de exploit para Safari do Mac OS. Módulo para detecção de Distributed Port Scanner (Scanner de Portas Distribuídos pela Internet). Configuração do BeFF, no caso em qual caminho, para você acessar via IP. É isso aí, pessoal até a próxima.

1° passo

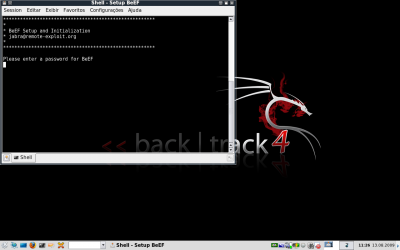

Executar o instalador do Beef. Há duas opções (menu K---> Services ---> BEFF ---> Setup BeFF) ou, como usaremos aqui, via shell bash (para isso, você deve ter privilégios com root ou autenticar como root):2° passo

Digite uma senha para acessar futuramente o painel administrativo via Web do BeFF.3° passo

Como estamos testando, por sugestão usamos a palavra "teste" como senha, mas lembre-se das regras para obter uma senha forte. Em ambiente real e de produção, ao instalar este framework, verifique se não há ninguém por perto, pois a senha é exibida, não ofuscada por ******, tome cuidado.4° passo

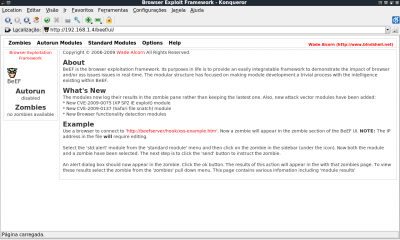

Agora o BeFF nos orienta a abrir um browser (pode ser o Firefox ou IE) e digitarmos o IP que ele demonstra nesta tela (no meu caso foi http://192.168.1.4/beff), no seu computador pode estar um pouco diferente.O BeFF avisa sobre um exemplo de página de Internet para testar um exploits XSS, que você pode acessar em http://192.168.1.4/beff/example.html.

5° passo

Usando o BeFF em um browser você pode ver um painel de controle que só tem acesso quem tiver a senha administrativa, que foi configurada na instalação do BeFF. O painel de controle do BeFF é dividido em três partes básicas:- Menu

- Status

- Geral

Para testarmos a eficiência do BeFF sobre exploits de browsers, já há um exemplo criado (apenas para testes mesmo), na própria página. Esta é a página contendo uma simulação de ataque XSS Cross-posting, que por sinal, sendo em ambiente real de produção, dentro de uma empresa é bastante perigoso. Repare agora (onde? ZOMBIES) que foi gerado um alerta no status do BeFF, demonstrando quem está atacando através do IP de origem, sistema operacional (que o atacante está usando) e até mesmo o gerenciador de janelas (no caso KDE). Basicamente o BeFF lhe oferece isso, detecção sobre ataques por exploits em browsers (navegadores de Internet). Aqui vemos um módulo sobre exploit para IMAP4 (protocolo para emails). Para verificar os módulos você deve criar o menu "Standard Modules" e escolher o módulo que você deseja. Este módulo é para configurar detecção de exploit para Asterisk via browser navegador. Módulo para detecção de exploit XSS (acho que testei isso num site "bem conhecido esses dias", humm...não vou falar quem é não. Tenho ética profissional). Este módulo detecta informações sobre Steal Clipboard (roubo de dados do Clipboard - Copiar/Colar ou Recortar/Colar) via Browsers (navegadores) - só funciona em Internet Explorer. Módulo para teste de exploits em plugins Flash. Módulo para teste de exploits em plugins Java Applet. Módulo para teste de exploits em Javascripts. Módulo para teste de exploits por URL Request (geralmente os atacantes anexam algum executável Win32). Módulo para teste de exploits em URLs visitadas. Módulo para detecção de exploit para Service Pack 2 do Microsoft Windows XP. Módulo para detecção de exploit para Safari do Mac OS. Módulo para detecção de Distributed Port Scanner (Scanner de Portas Distribuídos pela Internet). Configuração do BeFF, no caso em qual caminho, para você acessar via IP. É isso aí, pessoal até a próxima.

Eita! Nem sabia que o pré-final do 4 ja estava disponivel, ja estou fazendo o download e a tarde ja vou fazer uns testes aqui!