Integração Contínua com Jenkins - Instalação (Parte 1)

Jenkins é um dos softwares utilizados quando se fala em "Integração Contínua". Focaremos em sua instalação e a utilização em uma simples aplicação Java para detectar possíveis vulnerabilidades, como base, as distribuições Debian/Ubuntu e CentOS.

[ Hits: 36.396 ]

Por: Roberto Soares (3spreto) em 02/06/2015 | Blog: http://codesec.blogspot.com

Interface / Autenticação / Usuário

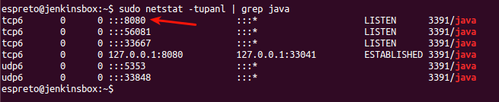

sudo netstat -tupanl | grep java

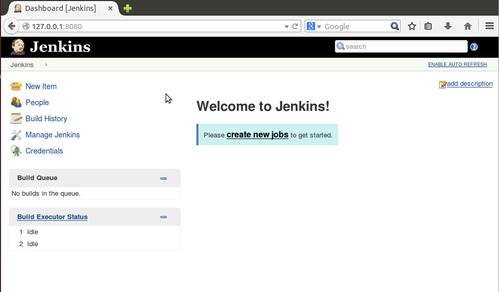

Uma saída semelhante: Agora, basta abrir o browser e digitar: http://127.0.0.1:8080 Pronto, seu Jenkins está pronto para ser usado.

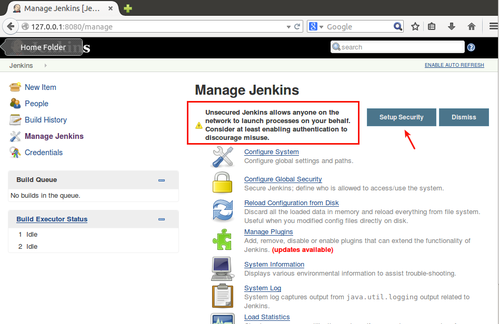

Mas, antes de usarmos, precisamos alterar alguns parâmetros para aumentar o nível de segurança do Jenkins, por padrão, ele vem sem autenticação, proporcionando uma superfície maior de ataque para usuários maliciosos.

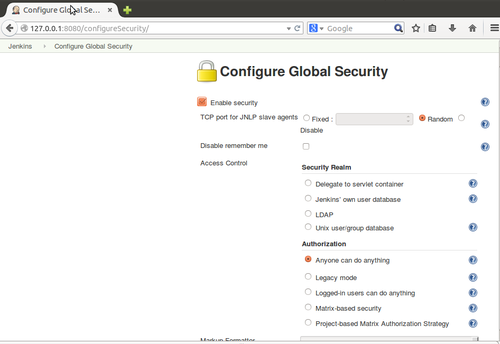

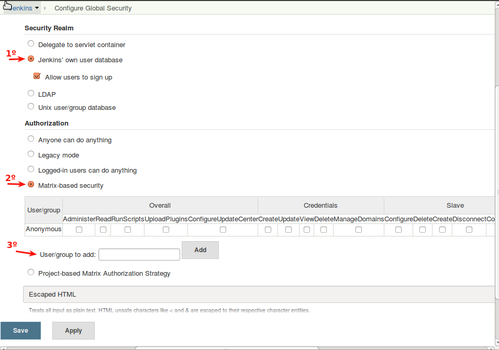

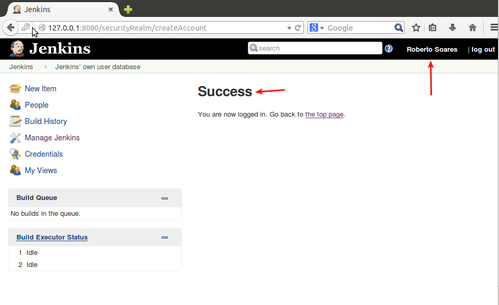

Primeiramente, acesse o link "Manage Jenkins", ao clicar, aparecerá um aviso de segurança sobre autenticação. Clique em "Setup Security" e na próxima tela, selecione o checkbox "Enable Security". Isso habilitará outras configurações. Agora em "Security Realm", selecione o checkbox "Jenkins' own user database" e em "Authorization", selecione o checkbox "Matrix-based security", isso habilitará novos recursos. Como podem ver na terceira ação (3º), devemos criar um usuário e este será o responsável pela administração total do Jenkins, para isso, digite um nome qualquer e clique em "Add".

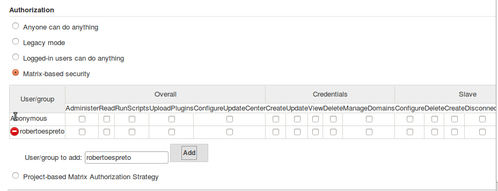

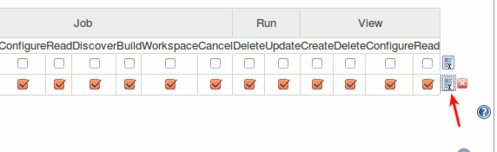

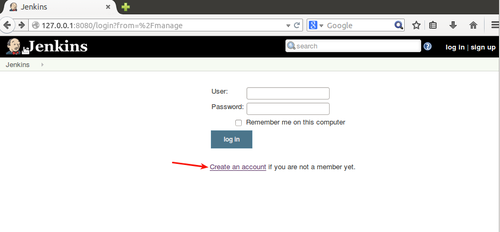

Repare um pouco acima que agora seu novo usuário foi criado com várias checkbox para modificações dos tipos de permissões que este usuário terá, conforme já mencionado, será total. Vá ao final da linha contendo todos os checkbox e clique no ícone para a seleção de todos. Clicando em "Apply", você será redirecionado para uma tela de login, como não temos nenhuma senha criada ainda, clique em "Create an account". Especifique o usuário que você criou a pouco e uma senha para este usuário.

Lembrando que este usuário será o responsável pela administração do Jenkins, então, escolha uma senha forte, contendo números, letras minúsculas/maiúsculas e caracteres especiais. Conta criada com sucesso.

Próximos passos

Na próxima parte do artigo, falaremos sobre plugins, jobs e a criação de um projeto utilizando o Jenkins.Até a próxima.

:D

2. Instalando o Jenkins

3. Interface / Autenticação / Usuário

Intrusão simples com Metasploit

From Deploy WAR (Tomcat) to Shell (FreeBSD)

Recon and Scan with Metasploit

Vazamento de informações vitais via "HP Operations Manager Perfd"

Instalando e configurando o VNC

Deixando o Debian redondo após instalação

NagiosVision: Tem humanos perto do seu servidor

Childsplay - Suite completa de jogos para a educação infantil

Parece ser bem interessante.

Parabéns!

--

Encryption works. Properly implemented strong crypto systems are one of the few things that you can rely on. Unfortunately, endpoint security is so terrifically weak that NSA can frequently find ways around it. — Edward Snowden

Pergunta: por que no CentOS você vai de OpenJDK e no Debian você usa o Oracle Java?

--

Luís Fernando Carvalho Cavalheiro

Public GPG signature: 0x246A590B

Só Slackware é GNU/Linux e Patrick Volkerding é o seu Profeta

Até agora tudo deu certo na instalação e nas configurações de segurança.

Quando estará disponível as próximas partes.

Patrocínio

Destaques

Artigos

Como gerar qualquer emoji ou símbolo unicode a partir do seu teclado

Instalar e Configurar o Slackware Linux em 2025

Como configurar os repositórios do apt no Debian 12 em 2025

Passkeys: A Evolução da Autenticação Digital

Instalação de distro Linux em computadores, netbooks, etc, em rede com o Clonezilla

Dicas

Configurando o Conky para iniciar corretamente no sistema

3 configurações básicas que podem melhorar muito a sua edição pelo editor nano

Como colorir os logs do terminal com ccze

Instalação Microsoft Edge no Linux Mint 22

Como configurar posicionamento e movimento de janelas no Lubuntu (Openbox) com atalhos de teclado

Tópicos

Criar perfil temporário no Active Directory samba4-21 (2)

Meu Kubuntu não inicia, além do modo de recuperação (no meu dualboot (1)

Site da gontijo simplesmente não abre, ERR_HTTP2_PRO... (3)