Túneis cifrados com SSH

Deseja acessar de forma segura o seu banco de dados e sem precisar abrir porta no firewall? Túnel. Acessar a porta 25 fazendo relay sem mudar as configurações do Postfix? Túnel. Existem inúmeras vantagens do uso de um túnel, inclusive a implantação de uma VPN é feita utilizando-se um túnel. Este artigo destina-se a explicar como usar o recurso de tunelamento existente no próprio SSH.

[ Hits: 141.192 ]

Por: Elgio Schlemer em 31/07/2009 | Blog: https://profelgio.duckdns.org/~elgio

Usando o recurso de túnel do SSH

A vantagem de se usar o ssh é que os dados enviados para o túnel serão cifrados desde a entrada do túnel até a sua saída. E cifrados com o mesmo algoritmo forte que o ssh usa para qualquer conexão.

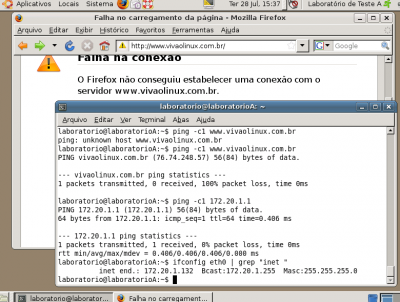

Para explicar o uso do ssh como túnel, que tal refazer o exemplo do cliente que não consegue acessar o site Viva o Linux? Só que agora nenhum comando será executado na máquina 172.20.1.1. Apenas será aberto um túnel, via ssh, de 172.20.1.132 na porta 7000 para 172.20.1.1 na porta 22. O server ssh de lá será a saída do túnel.

No caso basta executar, na máquina cliente, o comando:

ssh -TL 7000:www.vivaolinux.com.br:80 laboratorio@172.20.1.1

A imagem a seguir mostra o efeito do comando e a saída do navegador: A explicação dos comandos ssh é a seguinte:

- -T: ao contrário do que possa parecer, isto não quer dizer Túnel. Não é T de túnel, mas sim T de tty. Serve para desabilitar o suporte a tty. Sim isto você terá o login na máquina, o túnel funcionará, mas ao tentar fechar você poderá ficar travado e deverá executar Control+C no ssh cliente;

- -L: indica abrir uma porta local, que será a entrada do túnel. O -L precisa de três parâmetros: portal local, endereço IP remoto, porta remota. Como no exemplo do 7000:www.vivaolinux.com.br:80 usado no comando. 7000 é a entrada do túnel (a saída será a porta 22 de 172.20.1.1). www.vivaolinux.com.br é para qual IP os pacotes devem ser enviados ao saírem do túnel e 80 é a porta destino;

- laboratorio@172.20.1.1 são apenas os parâmetros normais de autenticação, que se deseja autenticar no servidor 172.20.1.1 com o usuário laboratório. A senha do usuário, evidentemente, é solicitada.

A figura a seguir mostra como este túnel funcionou, quem conversou com quem.

2. O que é e como funciona um túnel?

3. Construindo um túnel tosco com netcat

4. Usando o recurso de túnel do SSH

5. Situações práticas onde um túnel SSH pode ser uma saída

6. Conclusão e referências

7. ANEXO: script que uso para realizar um túnel SMTP

Parâmetros interessantes do scanf e do printf em C

Armazenamento de senhas no Linux

Iptables protege contra SYN FLOOD?

Criptografia assimétrica com o RSA

Integrando ModSecurity ao NGINX e Apache

Terceirização de segurança gera dúvidas em profissionais de TI

O que é e como funciona um ataque de força bruta

Acesso remoto de forma simples e segura

Configurando uma VPN IPSec Openswan no SUSE Linux 9.3

Simplesmente dEStruIU! Parabéns excelente artigO!

Meu caro Elgio... Sem comentários... Parabéns..

Abs..

É! Dá pra ver que ssh não tem limites kkkkk

Excelente... dicas práticas e diretas. Parabéns!! Adorei o artigo.

Muito bom, novamente, Elgio. Artigo explendido, simplesmente didaticamente perfeito. Continue assim, por favor, nos enriquecendo com seu conhecimento. Só uma dúvida. No título da página 5, vc quis dizer SSH ou SSL mesmo? É pq não encontrei menção ao protocolo SSL na página, e sim ao SSH, motivo do artigo. Abçss

Atenciosamente,

Obrigado André.

Realmente, foi um erro meu.

Apesar de SSL ão ser completamente errado, estou falando do SSH.

Já foi corrigido. Obrigado pelo aviso.

Elgio,

Parabéns por seus artigos, são Excelentes!!! Não apenas este, mas todos!

Agora estou utilizando este túnel para acessar o webmin no meu servidor. Eu bloqueei o acesso externo na porta 10000 pelo iptables e, cada vez que eu precisava acessar o webmin, tinha que rodar um script pelo ssh liberando a porta pro meu ip local atual (que é dinâmico).

Agora apenas crio o túnel na minha máquina local e pronto! Nem tenho o trabalho de digitar minha senha, pois configurei a autenticação por desafio e resposta, conforme vc explicou em outro artigo. Simples e fácil!

Att,

Robson

Bom dia

estou com um grande problema aqui tenho um sistema em php que faz conexoes

automaticas atravez e chave de seguranca, instalada na maquina remota, porem cada

nova conexao ele pede a confirmacao antes e conectar a primeira vez:

Are you sure you want to continue connecting (yes/no)?

ja tentei diversos meio para auto aceitar a conexao, mas sempre sem sucesso

echo -e "yes" | ssh root@200.175.121.18

Acho que descobri como fazer, ele adiciona automaticamente a chave sem confirmar.

ssh root@200.175.121.18 -p 22 -o StrictHostKeyChecking=no

Obrigado

Buenas tchê.

Estava afastado da TI e do VOL, ao retornar encontro este artigo muito bem escrito, com um assunto palpável e com exemplos que realmente funcionam. Estas de parabéns.

Sei que existem alguns de meus usuários, os mais espertos, tunelando conexões em uma porta bem conhecida que meu firewall necessita deixar passar mas, estou estudando as técnicas disponíveis e em busca de soluções.

Só lembrando, o própro ssh possui uma switch para passar os dados pelo gzip (-C). Como voce propos usar o tar seria mais vantajoso usar algoritmo bzip no lugar do gzip, bastar usar a switch j no lugar do z. Assim ganha-se um pouco de velocidade na transmissão dos dados, já que o bzip é mais eficiente que o gzip:

tar cj dados/ | ssh root@172.20.1.132 "tar xj && echo SUCESSO na cópia. SCP é para os fracos"

Eu iria criar um Artigo com Script sobre Tunelamento por SSH para burlar firewall e squid. Mas você mostrou todos os pontos fracos neste Post e seria em vão meu Artigo.

O que me resta é lhe dar os Parabéns,você é muito bom!

Otimo artigo. Muito grato pelo conhecimento! Se possível, faz um sobre o Netcat. Ficar no aguardo!

Parabéns...

Ótimo exemplo a forma de utilizar para acessar os switch's.

Show de bola

Patrocínio

Destaques

Artigos

Compartilhando a tela do Computador no Celular via Deskreen

Como Configurar um Túnel SSH Reverso para Acessar Sua Máquina Local a Partir de uma Máquina Remota

Configuração para desligamento automatizado de Computadores em um Ambiente Comercial

Dicas

Como renomear arquivos de letras maiúsculas para minúsculas

Imprimindo no formato livreto no Linux

Vim - incrementando números em substituição

Efeito "livro" em arquivos PDF

Como resolver o erro no CUPS: Unable to get list of printer drivers

Tópicos

SysAdmin ou DevOps: Qual curso inicial pra essa área? (0)

Melhores Práticas de Nomenclatura: Pastas, Arquivos e Código (3)

Top 10 do mês

-

Xerxes

1° lugar - 66.114 pts -

Fábio Berbert de Paula

2° lugar - 50.707 pts -

Buckminster

3° lugar - 17.486 pts -

Mauricio Ferrari

4° lugar - 15.507 pts -

Alberto Federman Neto.

5° lugar - 14.167 pts -

Diego Mendes Rodrigues

6° lugar - 13.498 pts -

Daniel Lara Souza

7° lugar - 12.733 pts -

edps

8° lugar - 10.953 pts -

Andre (pinduvoz)

9° lugar - 10.597 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

10° lugar - 10.599 pts

Scripts

[Python] Automação de scan de vulnerabilidades

[Python] Script para analise de superficie de ataque

[Shell Script] Novo script para redimensionar, rotacionar, converter e espelhar arquivos de imagem

[Shell Script] Iniciador de DOOM (DSDA-DOOM, Doom Retro ou Woof!)

[Shell Script] Script para adicionar bordas às imagens de uma pasta