Aplicação do firmware intel-microcode no Slackware

Todos sabemos que em outras distribuições as coisas são mais automáticas, já no Slackware são bem manuais, isso é ruim? Acho que depende do ponto de vista! Eu acho bem salutar saber o que ocorre em meu sistema, quais serviços são iniciados e a forma como o mesmo se comporta estando eu (acho) que no controle...

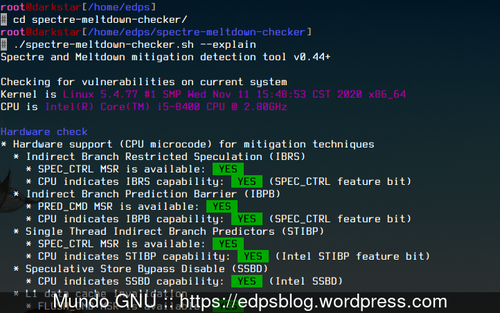

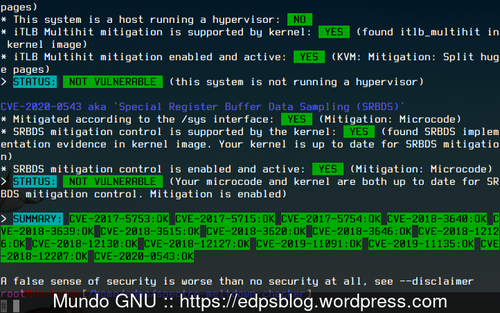

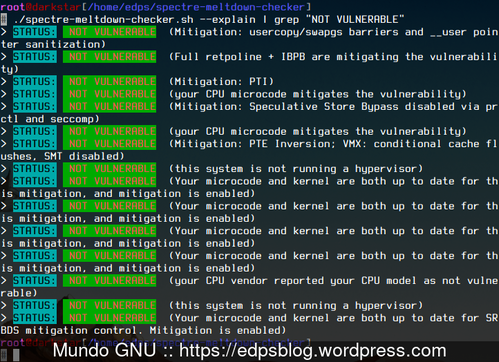

Parte 4: Testando

Após o reinício, logue-se como root (ou use sudo) e acesse o diretório do spectre-meltdown e execute os comandos abaixo:

# cd spectre-meltdown-checker/

# ./spectre-meltdown-checker.sh --explain

# ./spectre-meltdown-checker.sh --explain | grep "NOT VULNERABLE" Em caso de atualização de kernel.

Tudo em ordem como visto nas imagens acima, resta vos dizer que quando ocorrerem atualizações de kernel TODO o processo de criação do initrd terá que ser refeito, assim, deixo como modelo, os passos que segui para a atualização do kernel 5.4.76 para este kernel (com comentários):

Entrada no diretório de boot:

# cd /boot/

Criação do novo initrd (vai variar de caso a caso, inclusive quanto ao sistema de arquivos e swap).

Não esqueça o que fora passado pelo comando: /usr/share/mkinitrd/mkinitrd_command_generator.sh:

# mkinitrd -c -k 5.4.77 -f btrfs -r /dev/sda6 -h /dev/sda5 -m xhci-pci:ohci-pci:ehci-pci:xhci-hcd:uhci-hcd:ehci-hcd:hid:usbhid:i2c-hid:hid_generic:hid-asus:hid-cherry:hid-logitech:hid-logitech-dj:hid-logitech-hidpp:hid-lenovo:hid-microsoft:hid_multitouch:zstd_decompress:zstd_compress:btrfs -u -M -w 5 -o /boot/initrd-5.4.77.gz

Renomeando o initrd padrão:

# mv initrd-5.4.77.gz initrd-5.4.77.old.gz

Gerando o novo arquivo initrd:

# cat /boot/intel-ucode.cpio /boot/initrd-5.4.77.old.gz > /boot/initrd-5.4.77.gz

Removendo o initrd padrão, o initrd da versão anterior e o link simbólico initrd.gz:

# rm -fv initrd-5.4.77.old.gz initrd-5.4.76.gz initrd.gz

Gerando um novo link simbólico initrd.gz:

# ln -sv initrd-5.4.77.gz initrd.gz

Atualizando o Grub:

# grub-mkconfig -o /boot/grub/grub.cfg

O conteúdo deste artigo também foi publicado em meu Blog Mundo GNU:

Até o próximo!

# cd spectre-meltdown-checker/

# ./spectre-meltdown-checker.sh --explain

# ./spectre-meltdown-checker.sh --explain | grep "NOT VULNERABLE" Em caso de atualização de kernel.

Tudo em ordem como visto nas imagens acima, resta vos dizer que quando ocorrerem atualizações de kernel TODO o processo de criação do initrd terá que ser refeito, assim, deixo como modelo, os passos que segui para a atualização do kernel 5.4.76 para este kernel (com comentários):

Entrada no diretório de boot:

# cd /boot/

Criação do novo initrd (vai variar de caso a caso, inclusive quanto ao sistema de arquivos e swap).

Não esqueça o que fora passado pelo comando: /usr/share/mkinitrd/mkinitrd_command_generator.sh:

# mkinitrd -c -k 5.4.77 -f btrfs -r /dev/sda6 -h /dev/sda5 -m xhci-pci:ohci-pci:ehci-pci:xhci-hcd:uhci-hcd:ehci-hcd:hid:usbhid:i2c-hid:hid_generic:hid-asus:hid-cherry:hid-logitech:hid-logitech-dj:hid-logitech-hidpp:hid-lenovo:hid-microsoft:hid_multitouch:zstd_decompress:zstd_compress:btrfs -u -M -w 5 -o /boot/initrd-5.4.77.gz

Renomeando o initrd padrão:

# mv initrd-5.4.77.gz initrd-5.4.77.old.gz

Gerando o novo arquivo initrd:

# cat /boot/intel-ucode.cpio /boot/initrd-5.4.77.old.gz > /boot/initrd-5.4.77.gz

Removendo o initrd padrão, o initrd da versão anterior e o link simbólico initrd.gz:

# rm -fv initrd-5.4.77.old.gz initrd-5.4.76.gz initrd.gz

Gerando um novo link simbólico initrd.gz:

# ln -sv initrd-5.4.77.gz initrd.gz

Atualizando o Grub:

# grub-mkconfig -o /boot/grub/grub.cfg

O conteúdo deste artigo também foi publicado em meu Blog Mundo GNU:

Até o próximo!

muito bom.

___________________________________________________________