John The Ripper - Teste de Quebra de Senhas

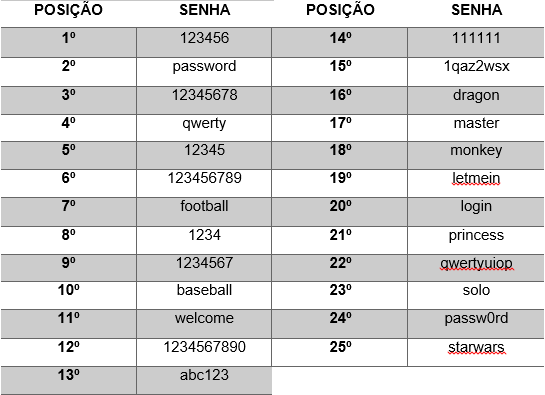

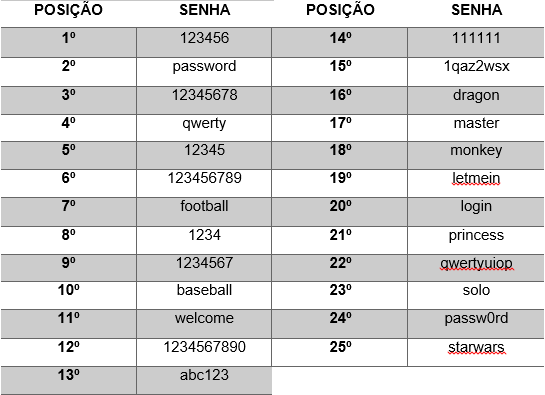

Há cerca de dez anos o site da empresa SplashData divulga uma lista das senhas mais usadas (e também as piores) por seus usuários. A partir dos dados de 2015, o que mostrarei aqui é como quebrá-las, utilizando o software livre John The Ripper.

Parte 2: Criação dos usuários

O site da empresa de serviços de segurança SplashData divulga anualmente uma lista das piores senhas mais utilizadas pelos seus mais 1 (um) milhão de usuários individuais.

Nessa lista, é possível notar como as pessoas são descuidadas e despreocupadas com as suas senhas de uma forma geral, conforme mostra a primeira colocação da lista: "123456".

Essa lista é de grande importância pois um dos focos da SplashData é prover um serviço de gerência de senhas, ou senha. Eles ajudam os usuários disponibilizando, de forma sigilosa, senhas complexas e seguras, e as administrando.

Segue abaixo a lista (originalmente retirada do site https://www.teamsid.com/worst-passwords-2015/).

Pesquisa feita e divulgada por Morgan Slain, CEO da SplashData.

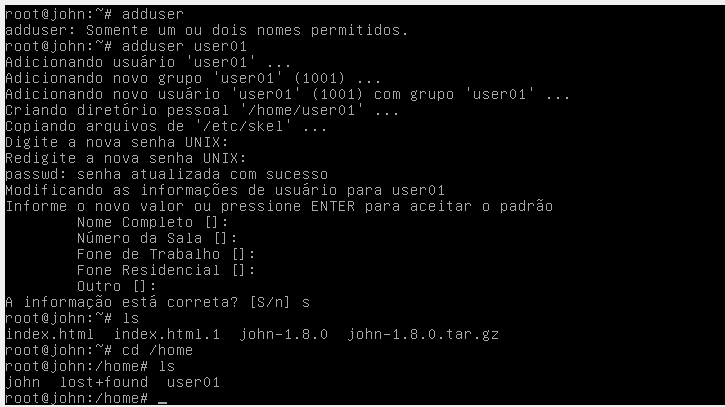

* A tabela foi feita por mim, mas caso alguém queira checar ou até mesmo ver as listas de outros anos, disponibilizei acima o link. Agora, antes de quebrar as senhas, é preciso criar os usuários (obviamente), seguindo a tabela de senhas acima. O comando para criar usuários é simples, adduser ou useradd. Os usuários foram criados seguindo a sequência das senhas, ou seja, User01, senha: 123456, e assim por diante. Ao final, temos 25 usuários.

Ao criar os usuários, não foi colocado nenhum tipo de dado fictício, para que possa ser testada a quebra unicamente da senha, sem nenhum tipo de dica vindo de seus dados ou de seus arquivos, uma vez que acabaram de ser criados.

Agora, antes de quebrar as senhas, é preciso criar os usuários (obviamente), seguindo a tabela de senhas acima. O comando para criar usuários é simples, adduser ou useradd. Os usuários foram criados seguindo a sequência das senhas, ou seja, User01, senha: 123456, e assim por diante. Ao final, temos 25 usuários.

Ao criar os usuários, não foi colocado nenhum tipo de dado fictício, para que possa ser testada a quebra unicamente da senha, sem nenhum tipo de dica vindo de seus dados ou de seus arquivos, uma vez que acabaram de ser criados.

Claro que em uma empresa real, cada usuários teria os seus dados reais preenchidos e, conforme o acesso, o seus diretórios estariam cheios de arquivos e possíveis vulnerabilidades. Porém, o objetivo desse teste é mostrar a quebra de senhas "pura".

Nessa lista, é possível notar como as pessoas são descuidadas e despreocupadas com as suas senhas de uma forma geral, conforme mostra a primeira colocação da lista: "123456".

Essa lista é de grande importância pois um dos focos da SplashData é prover um serviço de gerência de senhas, ou senha. Eles ajudam os usuários disponibilizando, de forma sigilosa, senhas complexas e seguras, e as administrando.

Segue abaixo a lista (originalmente retirada do site https://www.teamsid.com/worst-passwords-2015/).

Pesquisa feita e divulgada por Morgan Slain, CEO da SplashData.

* A tabela foi feita por mim, mas caso alguém queira checar ou até mesmo ver as listas de outros anos, disponibilizei acima o link.

Claro que em uma empresa real, cada usuários teria os seus dados reais preenchidos e, conforme o acesso, o seus diretórios estariam cheios de arquivos e possíveis vulnerabilidades. Porém, o objetivo desse teste é mostrar a quebra de senhas "pura".

Mas no debian de qualquer forma vc pode instalar via: apt-get install john.

Excelente post =)