Pen-Test com ênfase em WLAN

Em geral, é comum encontrar redes sem fio desprovidas de segurança e passíveis de serem facilmente invadidas, comprometendo assim toda a rede, onde atualmente toda a informação digital tem um valor imensurável para o meio corporativo, sendo que ter seus dados capturados por um atacante é algo que pode gerar danos irreparáveis.

[ Hits: 43.923 ]

Por: patrick em 07/11/2010

Quebrando WEP

Usando o sistema operacional Ubuntu 9.10, o primeiro passo para se usar o kismet é baixar o pacote e depois deve-se configurar o mesmo de acordo com o driver de sua interface de rede, o arquivo de configuração é o /etc/kismet/kismet.conf.

# apt-get install kismet

Edite a linha "source=none,none,addme", onde o primeiro "none" é o driver usado pela sua placa de rede, o segundo "none" é a sua interface e "addme" é um apelido qualquer que pode-se dar a interface de rede.

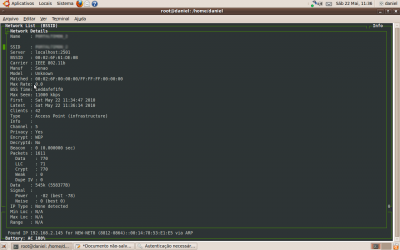

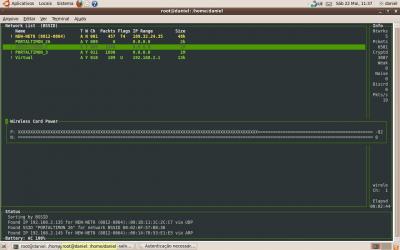

Quando o comando "kismet" é executado em um terminal, você terá acesso a seguinte interface: Pressione a tecla backspace e em seguida a tecla "s" e depois "b", e selecione a rede alvo, para obter informações sobre a rede alvo pressione a tecla enter. Para efetuar a captura de pacotes devemos selecionar a rede alvo e ativar a tecla caps lock e em seguida digitar shift+l para que o KISMET comece a captura. Agora para injetar tráfego na rede deve-se colocar a interface em modo promíscuo no canal da rede alvo, onde wlan2 refere-se a interface de rede e 5 o canal utilizado pela rede alvo, para isso utilizamos o seguinte comando:

# airmon-ng start

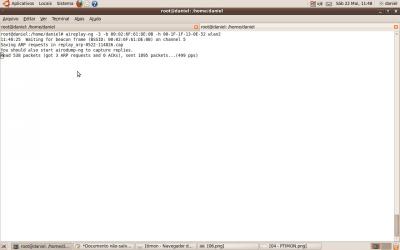

Utilize a ferramenta aireplay-ng para a injeção de tráfego na rede. O aireplay-ng faz parte da sute aircrack-ng. Para injetar tráfego na rede alvo é necessário obter informações como o BSSID do AP alvo e endereço físico de sua interface de rede, obtendo essa informação é só executar o seguinte comando em outro terminal:

# aireplay-ng -3 -b 00:02:6F:61:DE:0B -h 00-1F-1F-13-0E-52

Onde 00:02:6F:61:DE:0B o BSSID e o 00-1F-1F-13-0E-52 o endereço físico de sua interface de rede ou de algum cliente conectado.

2. Quebrando WEP

3. Quebrando criptografia WPA/WPA2

4. Ferramentas avançadas

5. Considerações finais

Hardening em sistemas operacionais Linux (Completo)

SSH Connection With non-NIST Russian Cipher and Distro for Military Use

Certificados e OpenSSL - A Sopa de Letras

Servidor SSH (Secure Shell Hosting)

Monitoramento de redes com o Zenoss

Bacana! Você tocou em um assunto interessante, Wi-fi hacking.

Nota 10.

Show de bola o assunto, creio que seja de

interesse de muitos - 10

Esse foi o tema do meu TCC, que resolvi publicar com essa galera que sempre me ajudou.

VLW.....

bom tuto aew pra galera ....

entao estou fazendo minha monografia sobre Sistemas de detecção de intrusão sem fio .....

gostaria de saber se voce jah trabalhou com snort wireless ou tem algum material para indicar ...

estou na fase final de validação do prototipo e teste ... porém estou apanhando um pouco nas configuraçoes e validaçoes das regras ...

preciso ferramentas para testar Fake AP , AntiStumbler , Deauth Flood , MAc spoof ...

abraçoo

att Marcelo Coelho

msn/mail

marcelolcc@hotmail.com

marcelo, ja utilizei algumas dessas ferramentas e em breve estarei postando novos artigos... aguarde....

Se você é iniciante para descobrir o drive que é utilizado o comando é lspci, na documentação do kismet é chamado como capture source, e para descobrir a interface o comando é ifconfig.

Patrocínio

Destaques

Artigos

Compartilhando a tela do Computador no Celular via Deskreen

Como Configurar um Túnel SSH Reverso para Acessar Sua Máquina Local a Partir de uma Máquina Remota

Configuração para desligamento automatizado de Computadores em um Ambiente Comercial

Dicas

Como renomear arquivos de letras maiúsculas para minúsculas

Imprimindo no formato livreto no Linux

Vim - incrementando números em substituição

Efeito "livro" em arquivos PDF

Como resolver o erro no CUPS: Unable to get list of printer drivers

Tópicos

Não to conseguindo resolver este problemas ao instalar o playonelinux (1)

Excluir banco de dados no xampp (1)

Top 10 do mês

-

Xerxes

1° lugar - 65.065 pts -

Fábio Berbert de Paula

2° lugar - 50.633 pts -

Buckminster

3° lugar - 17.479 pts -

Mauricio Ferrari

4° lugar - 15.220 pts -

Alberto Federman Neto.

5° lugar - 13.790 pts -

Diego Mendes Rodrigues

6° lugar - 13.567 pts -

Daniel Lara Souza

7° lugar - 12.929 pts -

Andre (pinduvoz)

8° lugar - 10.303 pts -

edps

9° lugar - 10.392 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

10° lugar - 10.264 pts

Scripts

[Python] Automação de scan de vulnerabilidades

[Python] Script para analise de superficie de ataque

[Shell Script] Novo script para redimensionar, rotacionar, converter e espelhar arquivos de imagem

[Shell Script] Iniciador de DOOM (DSDA-DOOM, Doom Retro ou Woof!)

[Shell Script] Script para adicionar bordas às imagens de uma pasta