Procurando rootkits no seu sistema

Rootkits são ferramentas utilizadas, geralmente, com o objetivo de ocultar a presença de invasores nas máquinas. Com essas ferramentas alguém não-autorizado, mas que já conseguiu entrar na máquina, pode ter controle sobre a mesma e nem ser notado. Neste artigo eu mostro como procurar rootkits no seu sistema.

Introdução

Rootkits são ferramentas utilizadas, geralmente, com o objetivo de ocultar a presença de invasores nas máquinas. Com essas ferramentas alguém não-autorizado, mas que já conseguiu entrar na máquina, pode ter controle sobre a máquina e nem ser notado.

Muitos rootkits acompanham uma gama de binários (como o ls, ps, who, find etc) modificados para que os processos rodados pelo invasor não possam ser vistos pelo administrador da máquina. Além disso, muitos vírus atuais utilizam rootkits.

Existem dois aplicativos que podem te ajudar a detectar rootkits no seu sistema: rkhunter e chkrootkit. A seguir eu mostro como instalar e executar ambos.

# pacman -Sy rkhunter

No Ubuntu (e derivados):

# apt-get install rkhunter

Antes de checar o sistema com o rkhunter, execute os dois comandos abaixo:

# rkhunter --propupda

# rkhunter --update

O primeiro comando atualiza a base com as propriedades dos arquivos e o segundo atualiza a base do rkhunter.

Depois de tudo atualizado você pode checar seu sistema com o comando:

# rkhunter -c

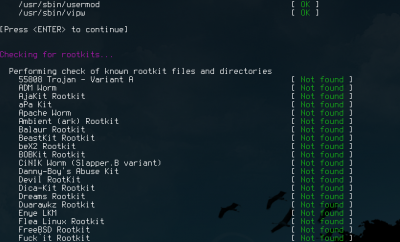

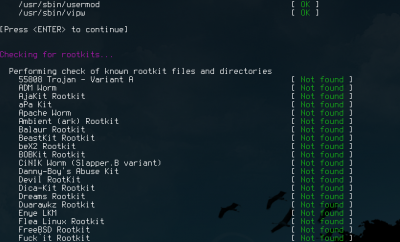

A saída do rkhunter é colorida e bem simples de se ler. Ele checa diversas coisas no sistema e sempre que um item estiver OK (ou Not found), ele marca em verde. Quando não, aparece um WARNING em vermelho.

Se você quiser que apenas os WARNINGs aparecem na tela faça:

# rkhunter -c --rwo

No final de tudo o rkhunter mostra um resumo do que aconteceu:

Todo o log da operação é armazenado, por padrão, em /var/log/rkhunter.log. Você pode sempre consultá-lo. Para mudar o arquivo do log use:

# rkhunter -c -l /caminho/para/seu/arquivo.log

Você pode, também, fazer com que o rkhunter te envie um email sempre que encontrar algum WARNING. Para isso abra o arquivo /etc/rkhunter.conf e procure a linha que começa com "#MAIL-ON-WARNING". Descomente-a e atribua seu email a ela. Fica algo assim:

Acho que isto é suficiente para que você possa rodar o rkhunter com sucesso. ;)

Recomendo que você dê uma olhada na man page. Lá, e no site do rkhunter, você pode encontrar estas e outras opções com mais detalhes:

$ man rkhunter

Muitos rootkits acompanham uma gama de binários (como o ls, ps, who, find etc) modificados para que os processos rodados pelo invasor não possam ser vistos pelo administrador da máquina. Além disso, muitos vírus atuais utilizam rootkits.

Existem dois aplicativos que podem te ajudar a detectar rootkits no seu sistema: rkhunter e chkrootkit. A seguir eu mostro como instalar e executar ambos.

Usando o rkhunter

Para instalar o rkhunter faça. No Arch Linux:# pacman -Sy rkhunter

No Ubuntu (e derivados):

# apt-get install rkhunter

Antes de checar o sistema com o rkhunter, execute os dois comandos abaixo:

# rkhunter --propupda

# rkhunter --update

O primeiro comando atualiza a base com as propriedades dos arquivos e o segundo atualiza a base do rkhunter.

Depois de tudo atualizado você pode checar seu sistema com o comando:

# rkhunter -c

A saída do rkhunter é colorida e bem simples de se ler. Ele checa diversas coisas no sistema e sempre que um item estiver OK (ou Not found), ele marca em verde. Quando não, aparece um WARNING em vermelho.

Se você quiser que apenas os WARNINGs aparecem na tela faça:

# rkhunter -c --rwo

No final de tudo o rkhunter mostra um resumo do que aconteceu:

Todo o log da operação é armazenado, por padrão, em /var/log/rkhunter.log. Você pode sempre consultá-lo. Para mudar o arquivo do log use:

# rkhunter -c -l /caminho/para/seu/arquivo.log

Você pode, também, fazer com que o rkhunter te envie um email sempre que encontrar algum WARNING. Para isso abra o arquivo /etc/rkhunter.conf e procure a linha que começa com "#MAIL-ON-WARNING". Descomente-a e atribua seu email a ela. Fica algo assim:

MAIL-ON-WARNING=fulano@empresa.com

Acho que isto é suficiente para que você possa rodar o rkhunter com sucesso. ;)

Recomendo que você dê uma olhada na man page. Lá, e no site do rkhunter, você pode encontrar estas e outras opções com mais detalhes:

$ man rkhunter

Eu apenas sou da seguinte opnião, se um atacante teve tempo pra colocar um rootkit em sua máquina ( ou seja ... ele precisa de acesso uid=0(root) para modificar o sistema), nem faça backup de nada, pois se vc não tinha backups ... essa não é a melhor hora pra faze-los pois o atacante pode esconder algum código malicioso (uma backdoor, um trojan, ou anyshit like this) junto aos seus arquivos.

E ao contrário do que muitos podem pensar ao lerem este comentário, esta tática é muito adotada. Qual o melhor jeito de garantir o acesso a um sistema do que escondendo seu acesso junto aos "queridos arquivos" do root do sistema :)

Gostei do seu artigo, 2 ferramentas muito boas.

[]

Anderson