BackTrack 4 e criptografia de pasta

Dica publicada em Linux / Introdução

BackTrack 4 e criptografia de pasta

eCryptfs é um kernel do sistema de arquivos de criptografia nativa. É também um sistema de arquivos stacked, o que significa que eCryptfs deve trabalhar em cima de outro sistema de arquivos como ext3. O resultado disto é que você não precisa alocar espaço para eCryptfs, ela vai crescer e encolher quando você adicionar arquivos a ele.

# apt-get install ecryptfs-utils

# mkdir ~/Private

Se você não quer que outros usuários fiquem espionando em seu sistema na pasta privada, mude suas permissões para negar qualquer pessoa, menos o seu acesso de usuário:

# chmod 700 ~/Private Agora monte um sistema de arquivos eCryptfs novo em sua nova pasta:

# mount -t ecryptfs ~/Private ~/Private

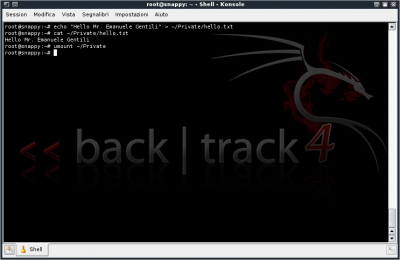

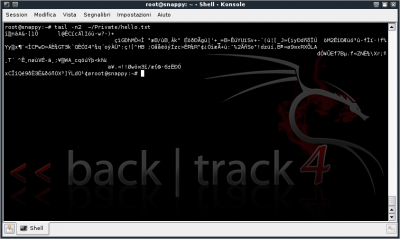

Você será perguntado sobre algumas questões de configuração eCryptfs. Eu selecionei para usar uma senha, o padrão de criptografia AES e chave de 32 bits. Observe os padrões, indicados entre colchetes, se você não tiver certeza sobre uma opção. eCryptfs notará que esta é a primeira vez que você está usando sua senha e perguntará se ele pode salvar um hash para que ele não tenha que te avisar o tempo todo. E para concluir a montagem: Primeiro passo para testar: a criação de um material na pasta para criptografar.

Agora, para testar a criptografia, vá para a pasta privada, crie um arquivo e desmonte a pasta ~/Private. A segunda etapa de teste: tente ler o arquivo quando a pasta criptografada é desmontada. A pasta privada encriptada é desmontada agora... Tente ler o arquivo.

Esta dica foi traduzida do Backtrack USA e adaptada para o Brasil.

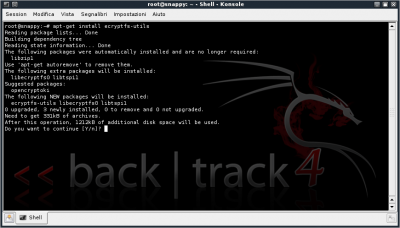

A instalação

Instale eCryptfs do pacote ecryptfs-utils com o comando abaixo no seu terminal:# apt-get install ecryptfs-utils

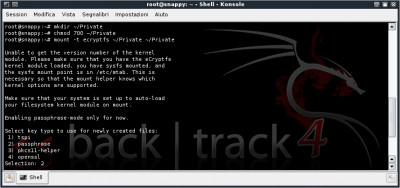

A configuração

Crie um novo diretório para criptografar. Neste caso eu usei um diretório chamado Private na minha pasta home:# mkdir ~/Private

Se você não quer que outros usuários fiquem espionando em seu sistema na pasta privada, mude suas permissões para negar qualquer pessoa, menos o seu acesso de usuário:

# chmod 700 ~/Private Agora monte um sistema de arquivos eCryptfs novo em sua nova pasta:

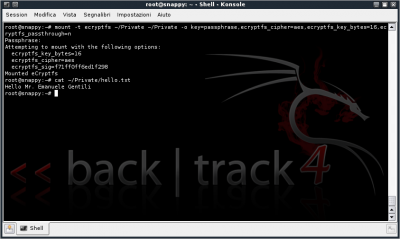

# mount -t ecryptfs ~/Private ~/Private

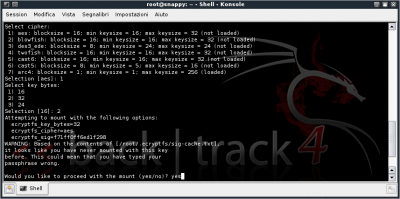

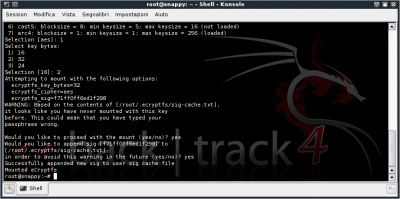

Você será perguntado sobre algumas questões de configuração eCryptfs. Eu selecionei para usar uma senha, o padrão de criptografia AES e chave de 32 bits. Observe os padrões, indicados entre colchetes, se você não tiver certeza sobre uma opção. eCryptfs notará que esta é a primeira vez que você está usando sua senha e perguntará se ele pode salvar um hash para que ele não tenha que te avisar o tempo todo. E para concluir a montagem: Primeiro passo para testar: a criação de um material na pasta para criptografar.

Agora, para testar a criptografia, vá para a pasta privada, crie um arquivo e desmonte a pasta ~/Private. A segunda etapa de teste: tente ler o arquivo quando a pasta criptografada é desmontada. A pasta privada encriptada é desmontada agora... Tente ler o arquivo.

O resultado

Agora, remontar a partição e dar uma olhada na pasta criptografada. Pronto! Seguindo estes passos suas pastas estarão criptografadas e testadas se realmente estão.Esta dica foi traduzida do Backtrack USA e adaptada para o Brasil.