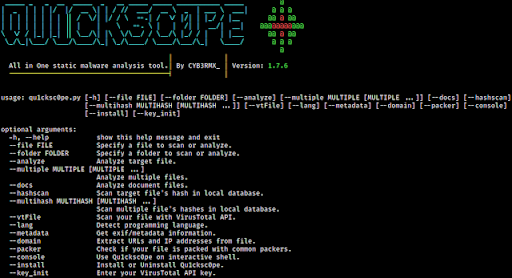

Qu1cksc0pe - All-in-One Static Malware Analysis Tool

Ferramenta de Análise de Malware para Windows, Linux, MacOS e Android.

Qu1cksc0pe - All-in-One Static Malware Analysis Tool

Pessoal antes de tudo, testei no Kali Linux, recomendo o mesmo para que você possa ter os resultados que eu tive...

Esta ferramenta permite que você analise estaticamente os executáveis do Windows, Linux, OSX e arquivos APK.

Recomendo utilizar a ferramenta no Kali Linux. Você pode ter:

Você pode ter:

E assim por diante... Qu1cksc0pe visa obter ainda mais informações sobre arquivos suspeitos e ajuda o usuário a perceber do que aquele arquivo é capaz.

Download:

Utilização:

python3 qu1cksc0pe.py --file suspicious_file --analyze

Instalação dos módulos do python:

pip3 install -r requirements.txt

Das demais dependências:

Binutils:

sudo apt-get install binutils

ExifTool:

sudo apt-get install exiftool

Strings:

sudo apt-get install strings

ALERTA: você deve especificar o caminho de instalação do binário jadx em Systems/Android/libScanner.conf.

Comando 0:

sudo pip3 install -r requirements.txt

Comando 1:

sudo python3 qu1cksc0pe.py --install

python3 qu1cksc0pe.py --file suspicious_file --analyze

Múltiplas análises:

python3 qu1cksc0pe.py --multiple FILE1 FILE2 ...

Hash scan:

python3 qu1cksc0pe.py --file suspicious_file --hashscan

Uso:

python3 qu1cksc0pe.py --folder FOLDER --hashscan

VirusTotal

Conteúdo do Report:

Threat Categories

Detections

CrowdSourced IDS Reports

Use com --vtFile: python3 qu1cksc0pe.py --file suspicious_file --vtFile

python3 qu1cksc0pe.py --file suspicious_document --docs

python3 qu1cksc0pe.py --file suspicious_executable --lang

python3 qu1cksc0pe.py --console

python3 qu1cksc0pe.py --file suspicious_file --domain

Esta categoria contém funções e strings sobre:

File

Esta categoria contém funções e strings sobre:

Networking/Web

Esta categoria contém funções e strings sobre:

Process

Esta categoria contém funções e strings sobre:

Dll/Resource Handling

Esta categoria contém funções e strings sobre:

Evasion/Bypassing

Esta categoria contém funções e strings sobre:

System/Persistence

Esta categoria contém funções e strings sobre:

COM Object

Esta categoria contém funções e strings sobre:

Cryptography

Esta categoria contém funções e strings sobre:

Information Gathering

Esta categoria contém funções e strings sobre:

Keyboard/Keylogging

Esta categoria contém funções e strings sobre:

Memory Management

Esta categoria contém funções e strings sobre:

Fonte: https://github.com/CYB3RMX/Qu1cksc0pe

Esta ferramenta permite que você analise estaticamente os executáveis do Windows, Linux, OSX e arquivos APK.

Recomendo utilizar a ferramenta no Kali Linux.

- Quais arquivos DLL são usados.

- Funções e APIs.

- Seções e segmentos.

- URLs, endereços IP e e-mails.

- Permissões do Android.

- Extensões de arquivo e seus nomes.

E assim por diante... Qu1cksc0pe visa obter ainda mais informações sobre arquivos suspeitos e ajuda o usuário a perceber do que aquele arquivo é capaz.

Download:

Utilização:

python3 qu1cksc0pe.py --file suspicious_file --analyze

Setup

Módulos de Python necessários:- puremagic => Analisando SO alvo e números mágicos.

- androguard => Analisando arquivos APK.

- apkid => Verifique os ofuscadores, anti-desmontagem, anti-VM e anti-depuração.

- prettytable => Saídas bonitas.

- tqdm => Animação da barra de progresso.

- colorama => Saídas coloridas.

- oletools => Analisador de Macros VBA.

- pefile => Coletando todas as informações dos arquivos PE.

- quark-engine => Extrai endereços IP e URLs de arquivos APK.

- pyaxmlparser => Coleta informações de arquivos APK de destino.

- yara-python => Escaneamento de bibliotecas Android com regras Yara.

- prompt_toolkit => Shell interativo.

Instalação dos módulos do python:

pip3 install -r requirements.txt

Das demais dependências:

- VirusTotal API Key: https://virustotal.com

Binutils:

sudo apt-get install binutils

ExifTool:

sudo apt-get install exiftool

Strings:

sudo apt-get install strings

ALERTA: você deve especificar o caminho de instalação do binário jadx em Systems/Android/libScanner.conf.

[Rule_PATH]

rulepath = /Systems/Android/YaraRules/

[Decompiler]

decompiler = JADX_BINARY_PATH #<-- You must specify this

rulepath = /Systems/Android/YaraRules/

[Decompiler]

decompiler = JADX_BINARY_PATH #<-- You must specify this

Instalação

Para instalar execute os seguintes comandos após baixar o qu1cks0pe:Comando 0:

sudo pip3 install -r requirements.txt

Comando 1:

sudo python3 qu1cksc0pe.py --install

Argumentos do Scan

Análise normal:python3 qu1cksc0pe.py --file suspicious_file --analyze

Múltiplas análises:

python3 qu1cksc0pe.py --multiple FILE1 FILE2 ...

Hash scan:

python3 qu1cksc0pe.py --file suspicious_file --hashscan

Scan de Pastas

Argumentos suportados:- --hashscan

- --packer

Uso:

python3 qu1cksc0pe.py --folder FOLDER --hashscan

VirusTotal

Conteúdo do Report:

Threat Categories

Detections

CrowdSourced IDS Reports

Use com --vtFile: python3 qu1cksc0pe.py --file suspicious_file --vtFile

Scan de Documentos

Uso:python3 qu1cksc0pe.py --file suspicious_document --docs

Detecção de Linguaguem de Programação

Uso:python3 qu1cksc0pe.py --file suspicious_executable --lang

Shell Interativo

Uso:python3 qu1cksc0pe.py --console

Dominio

Uso:python3 qu1cksc0pe.py --file suspicious_file --domain

Informações sobre as categorias

RegistryEsta categoria contém funções e strings sobre:

- Criação ou destruição de chaves de registro.

- Alterar chaves de registro e logs.

File

Esta categoria contém funções e strings sobre:

- Criação / modificação / infecção / exclusão de arquivos.

- Obtendo informações sobre o conteúdo do arquivo e sistemas de arquivos.

Networking/Web

Esta categoria contém funções e strings sobre:

- Comunicar-se com hosts maliciosos.

- Baixando arquivos maliciosos.

- Envio de informações sobre a máquina infectada e seu usuário.

Process

Esta categoria contém funções e strings sobre:

- Criando / infectando / encerrando processos.

- Processos de manipulação.

Dll/Resource Handling

Esta categoria contém funções e strings sobre:

- Lidar com arquivos DLL e outros arquivos de recursos de malware.

- Infectando e manipulando arquivos DLL.

Evasion/Bypassing

Esta categoria contém funções e strings sobre:

- Manipulando as políticas de segurança do Windows e contornando as restrições.

- Detectando depuradores e fazendo truques evasivos.

System/Persistence

Esta categoria contém funções e strings sobre:

- Executando comandos do sistema.

- Manipular arquivos e opções do sistema para obter persistência nos sistemas de destino.

COM Object

Esta categoria contém funções e strings sobre:

- Sistema de Component Object Model da Microsoft.

Cryptography

Esta categoria contém funções e strings sobre:

- Criptografar e descriptografar arquivos.

- Criação e destruição de hashes.

Information Gathering

Esta categoria contém funções e strings sobre:

- Coletando informações de hosts de destino, como estados de processo, dispositivos de rede etc.

Keyboard/Keylogging

Esta categoria contém funções e strings sobre:

- Rastreando o teclado da máquina infectada.

- Coletando informações sobre o teclado de alvos.

- Gerenciando métodos de entrada etc.

Memory Management

Esta categoria contém funções e strings sobre:

- Manipulando e usando a memória das máquinas alvo.

Fonte: https://github.com/CYB3RMX/Qu1cksc0pe

___________________________________________________________