Armitage: a nova interface gráfica do Metasploit

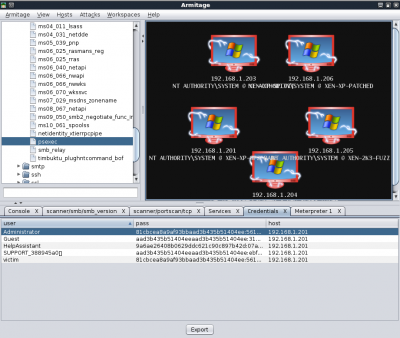

Esse artigo tem como objetivo mostrar as funcionalidade básicas do Armitage, interface gráfica que transforma o Metasploit em uma ferramenta parecida com o Immunity Canvas, para pentests.

Instalação e configuração

A distribuição BackTrack conta agora com mais uma opção de usabilidade do Metasploit, essa nova opção é a Armitage.

O Armitage é uma GUI (interface gráfica) para Metasploit, que torna todo o processo de exploração simplificado, ao alcance de até mesmo um usuário com pouco conhecimento em Hacking, basta dar alguns cliques e pronto, sistema explorado.

O Armitage esta disponível para downloads no repositório do BackTrack, e pode ser baixado e instalado através do comando "apt-get install armitage". Lembrando que antes de instalar o armitage, pode ser necessário atualizar o repositório do backtrack, para isso dê o comando "apt-get update".

# apt-get update

# apt-get install armitage

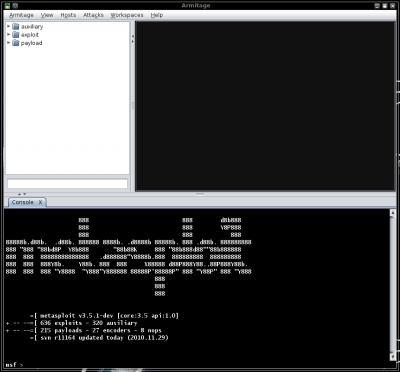

O Armitage comunica-se com o Metasploit através do daemon RPC, então precisamos iniciá-lo.

# msfrpcd -f -U msf -P test -t Basic

[*] XMLRPC starting on 0.0.0.0:55553 (SSL):Basic...

A próxima coisa se fazer é iniciar o Mysql Server para que o Armitage possa armazenar os resultados.

# /etc/init.d/mysql start

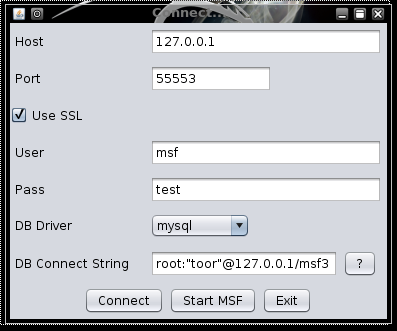

Por último, executamos o "armitage.sh" a partir da pasta /pentest/exploit/armitage, e poderemos visualizar a caixa de diá-logo de conexão. No Backtrack, as credenciais default para o MySQL são root/toor e para o PostgresSQL, postgres/toor.

# cd /pentest/exploits/armitage

# ./armitage.sh Selecionamos a opção "Use SSL", verificamos os restante das configurações e clicamos em "Connect". Após isso, a janela principal do Armitage é exibida.

Selecionamos a opção "Use SSL", verificamos os restante das configurações e clicamos em "Connect". Após isso, a janela principal do Armitage é exibida.

O Armitage é uma GUI (interface gráfica) para Metasploit, que torna todo o processo de exploração simplificado, ao alcance de até mesmo um usuário com pouco conhecimento em Hacking, basta dar alguns cliques e pronto, sistema explorado.

O Armitage esta disponível para downloads no repositório do BackTrack, e pode ser baixado e instalado através do comando "apt-get install armitage". Lembrando que antes de instalar o armitage, pode ser necessário atualizar o repositório do backtrack, para isso dê o comando "apt-get update".

Configuração do Armitage

Para instalar o Armitage no Backtrack, precisamos atualizar os repositórios e instalar o pacote "armitage".# apt-get update

# apt-get install armitage

O Armitage comunica-se com o Metasploit através do daemon RPC, então precisamos iniciá-lo.

# msfrpcd -f -U msf -P test -t Basic

[*] XMLRPC starting on 0.0.0.0:55553 (SSL):Basic...

A próxima coisa se fazer é iniciar o Mysql Server para que o Armitage possa armazenar os resultados.

# /etc/init.d/mysql start

Por último, executamos o "armitage.sh" a partir da pasta /pentest/exploit/armitage, e poderemos visualizar a caixa de diá-logo de conexão. No Backtrack, as credenciais default para o MySQL são root/toor e para o PostgresSQL, postgres/toor.

# cd /pentest/exploits/armitage

# ./armitage.sh

Valew galera, abraco!