Armitage: a nova interface gráfica do Metasploit

Esse artigo tem como objetivo mostrar as funcionalidade básicas do Armitage, interface gráfica que transforma o Metasploit em uma ferramenta parecida com o Immunity Canvas, para pentests.

Parte 3: Explorando com o Armitage

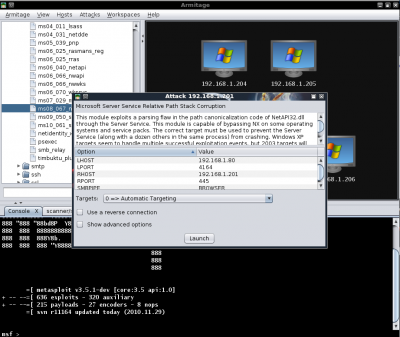

Na varredura conduzida anteriormente, podemos ver que um dos alvos está executando o S.O. Windows XP SP2, e então tentaremos executar o exploit para a vulnerabilidade MS08-067 contra o mesmo. Para isso selecionamos o host que queremos atacar, encontramos o exploit na lista de exploits, e damos um duplo-clique para carregar sua configuração.

Assim como na varredura que conduzimos anteriormente, toda a configuração necessária foi feita para nós. Tudo o que precisamos é clicar em "Launch" e aguardar a sessão do Meterpreter ser aberta para nós. Veja na imagem abaixo que as figuras dos alvos foi alterada para indicar que um deles foi explorado.

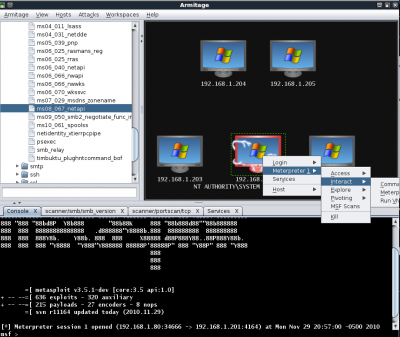

Quando clicamos com o botão direito no host explorado, podemos ver novas opções úteis disponíveis.

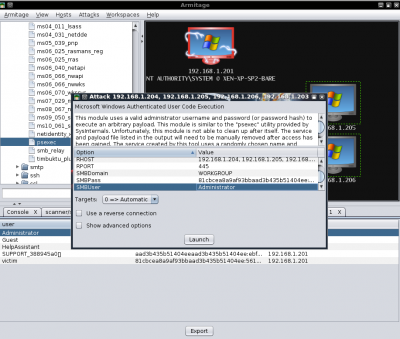

Fazemos o dump dos hashes no sistema explorado em uma tentativa de recuperar a senha e utilizá-la para explorar outros alvos. Selecionando os demais hosts, usamos o módulo "psexec" com o login "Administrator" e o hash da senha que já conseguimos.

Agora clicamos em "Launch" e aguardamos receber mais shells via Meterpreter!

Como podemos ver, o Armitage nos proporciona uma excelente interface para o Metasploit que pode nos economizar muito tempo em alguns casos. E é possível encontrar mais informações em seu site:

Valew galera, abraco!