Metasploit - Instalação e utilização em ambiente GNU/Linux

Este documento tem como objetivo demonstrar a instalação e execução da ferramenta Metasploit no ambiente GNU/Linux. Primeiramente a instalação da ferramenta no Ubuntu e, depois, o uso do MSFconsole para execução de Exploits em máquina virtual Ubuntu e em dispositivo Android.

Instalando

1. Visite a seguinte página e baixe a versão de instalação para GNU/Linux 32 ou 64 bits:

Salve o arquivo de instalação em uma pasta qualquer. Nesse tutorial será a pasta "Documentos". 2. Abra o terminal como administrador.

3. Utilize o comando chmod +x para dar poder de execução ao arquivo baixado. Exemplo:

# chmod +x /home/pedro/Documentos/metasploit-latest-linux-installer.run

4. Execute o arquivo com:

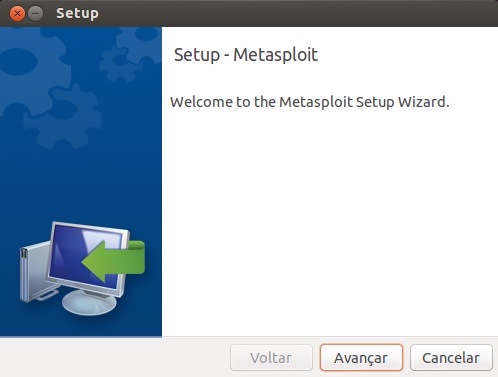

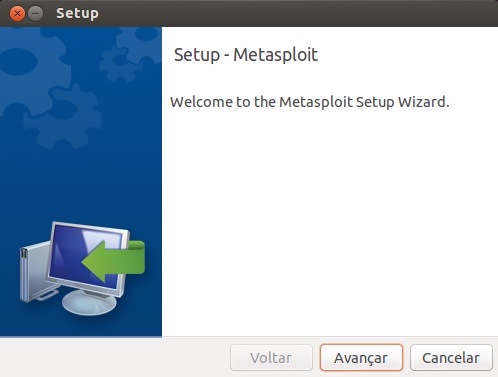

# ./metasploit-lateset-linux-installer.run 5. Clique em "Avançar" para começar a instalação.

5. Clique em "Avançar" para começar a instalação.

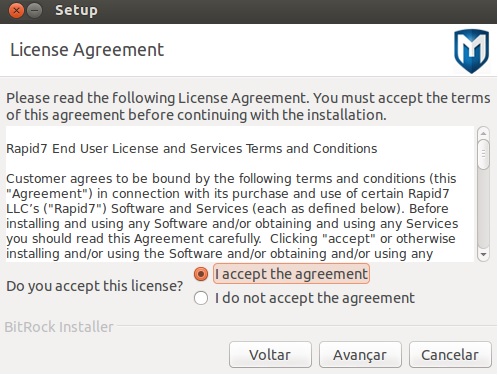

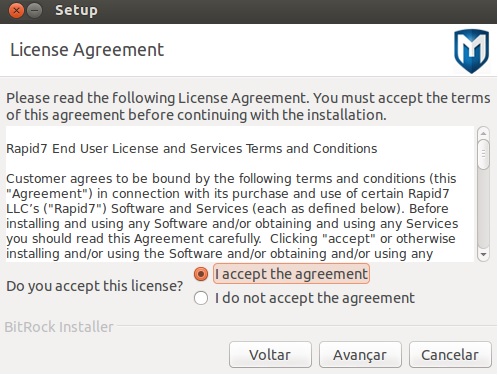

6. Marque: "I accept the agreement" → Clique em: "Avançar". 7. Caso queira mudar a pasta de instalação ou clique em: "Avançar".

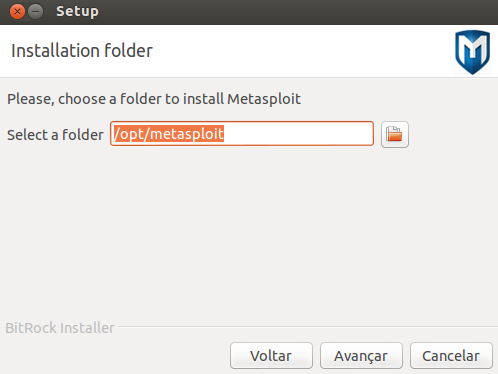

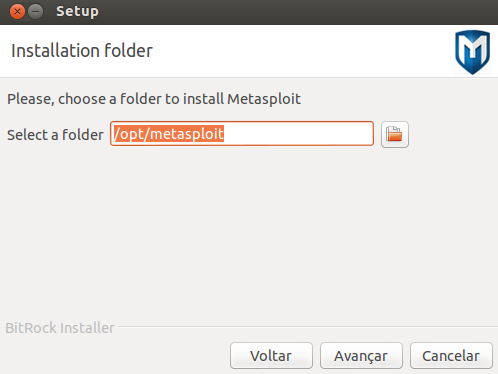

7. Caso queira mudar a pasta de instalação ou clique em: "Avançar".

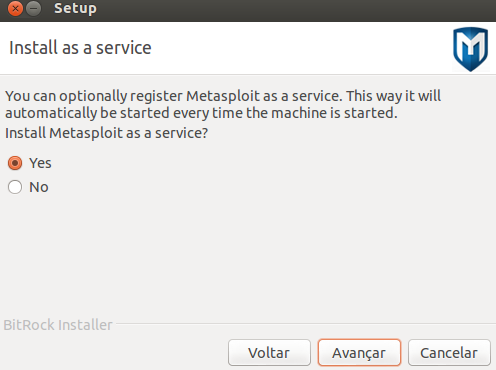

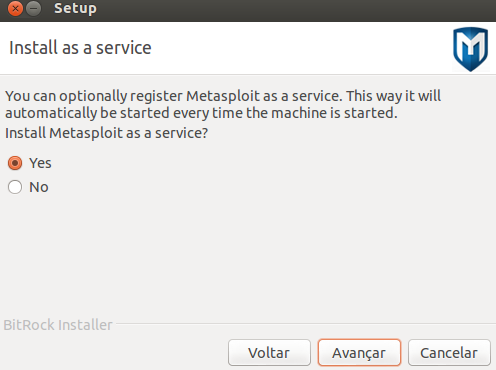

8. Nesta etapa pode-se escolher registrar ou não no serviço. Neste caso escolheremos: "Yes".

8. Nesta etapa pode-se escolher registrar ou não no serviço. Neste caso escolheremos: "Yes".

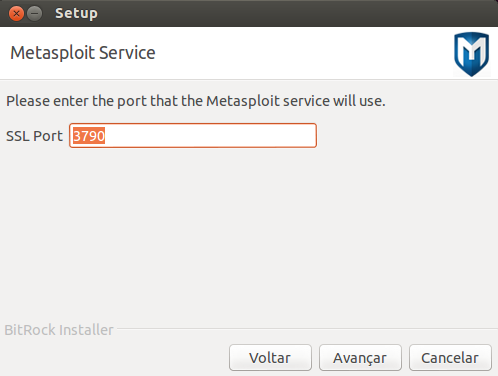

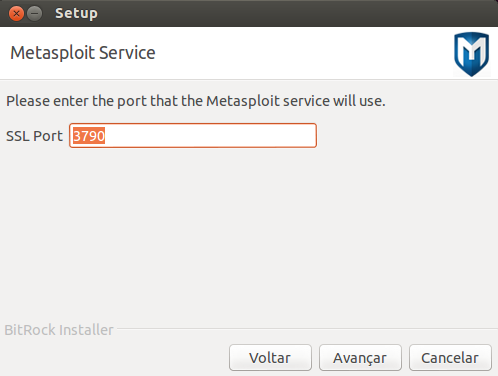

9. Deixe a porta default. Clique em: "Avançar".

9. Deixe a porta default. Clique em: "Avançar".

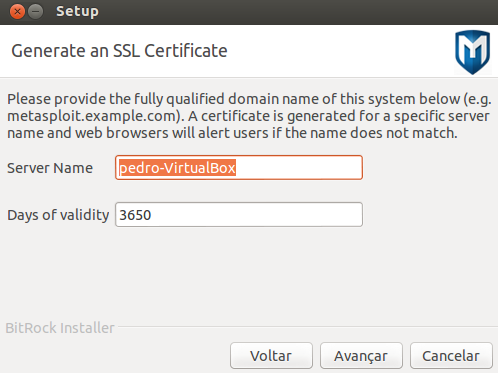

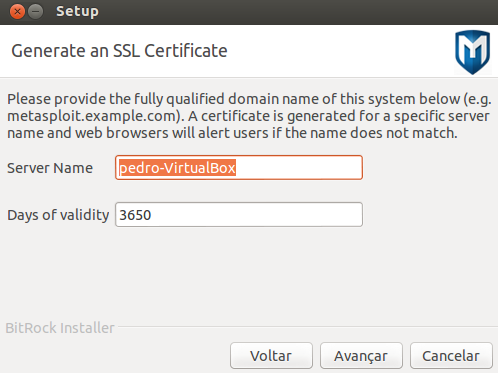

10. Escolha um nome para o servidor e clique em: "Avançar".

10. Escolha um nome para o servidor e clique em: "Avançar".

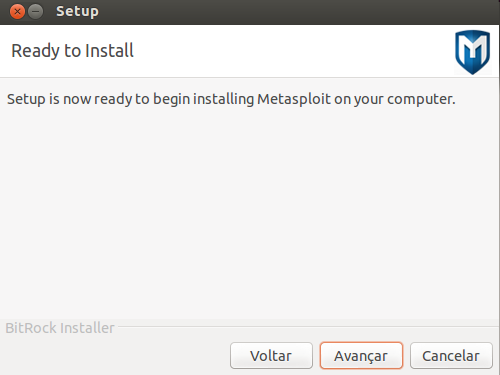

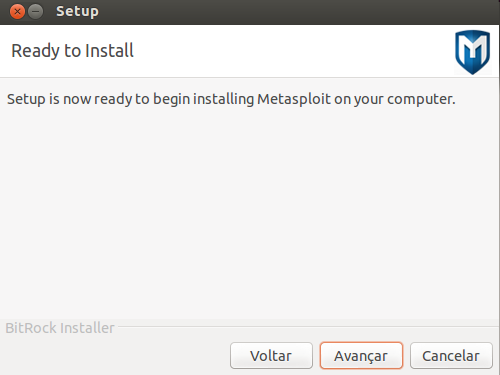

11. Clique em "Avançar" para instalar.

11. Clique em "Avançar" para instalar.

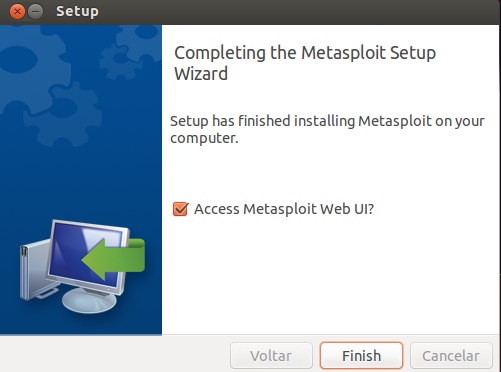

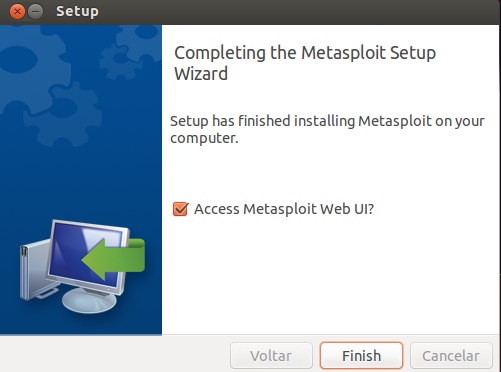

12. Marque: "Access Metasploit Web UI" → Clique: "Finish".

12. Marque: "Access Metasploit Web UI" → Clique: "Finish".

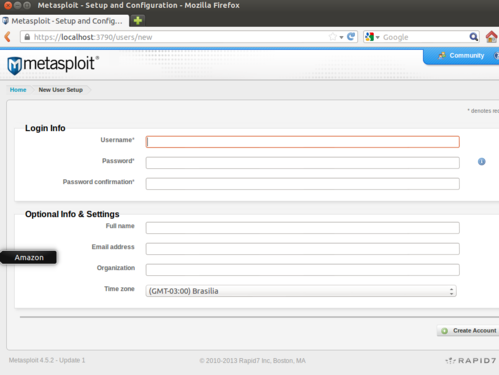

13. Aguarde cerca de 5 minutos e aparecerá essa tela para criação de login.

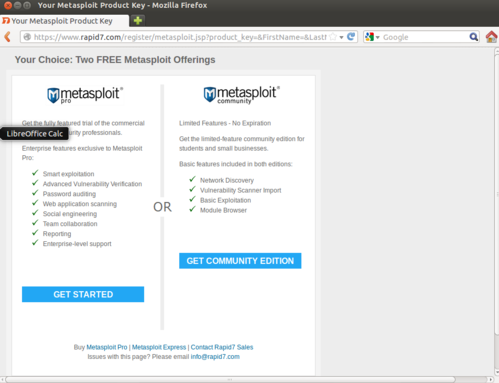

14. Após criado o login, clique em "GET PRODUCT KEY", para obter a chave do Metasploit.

15. Selecione: "GET COMUNITY EDITION".

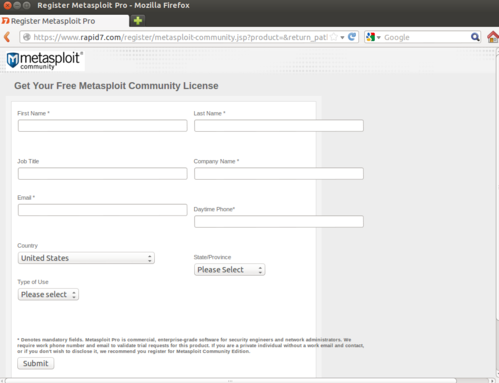

16. Preencha o formulário e clique em: "Submit".

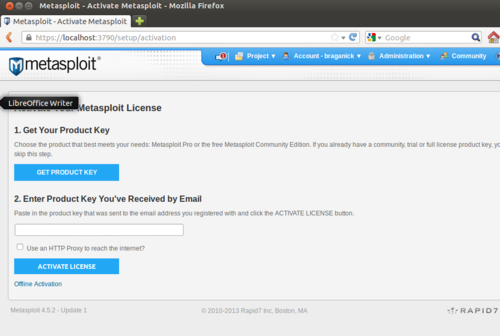

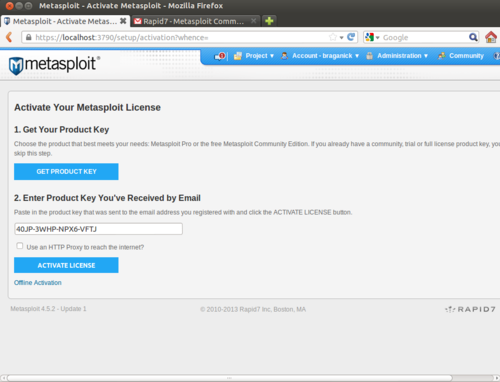

17. A chave será mandada para o e-mail cadastrado, copie e cole ela, depois clique em: "ACTIVATE LICENSE".

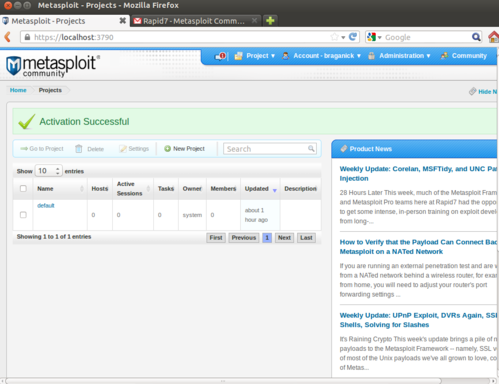

18. Pronto, o Metasploit está instalado e ativado.

19. Esta interface WEB é uma das interfaces que o Metasploit fornece para o usuário. Porém, utilizaremos o console do Metasploit chamado Msfconsole.

13. Aguarde cerca de 5 minutos e aparecerá essa tela para criação de login.

14. Após criado o login, clique em "GET PRODUCT KEY", para obter a chave do Metasploit.

15. Selecione: "GET COMUNITY EDITION".

16. Preencha o formulário e clique em: "Submit".

17. A chave será mandada para o e-mail cadastrado, copie e cole ela, depois clique em: "ACTIVATE LICENSE".

18. Pronto, o Metasploit está instalado e ativado.

19. Esta interface WEB é uma das interfaces que o Metasploit fornece para o usuário. Porém, utilizaremos o console do Metasploit chamado Msfconsole.

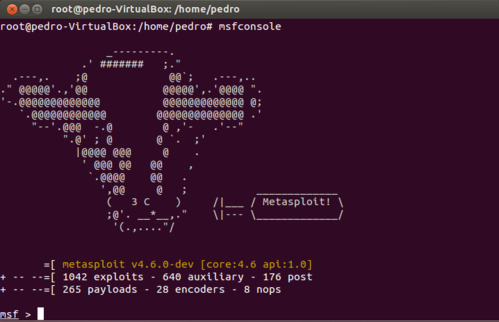

Para executar, digite no terminal: msfconsole

É aconselhável utilizar o Msfconsole em modo root.

Salve o arquivo de instalação em uma pasta qualquer. Nesse tutorial será a pasta "Documentos". 2. Abra o terminal como administrador.

3. Utilize o comando chmod +x para dar poder de execução ao arquivo baixado. Exemplo:

# chmod +x /home/pedro/Documentos/metasploit-latest-linux-installer.run

4. Execute o arquivo com:

# ./metasploit-lateset-linux-installer.run

6. Marque: "I accept the agreement" → Clique em: "Avançar".

Para executar, digite no terminal: msfconsole

É aconselhável utilizar o Msfconsole em modo root.